如何破解Windows密码 | PassTheHash

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

视频讲解

本期视频,我们将为大家分享一些Windows密码破解的小技巧,首先,我们会介绍Windows密码存储形式的一些基础知识,我们会教你使用命令行从注册表中导出NTLM Hash,之后你会有2种方式,一种是直接通过Pass The Hash就可以通过RDP登录远程桌面,再或者是连接shell。还有一种则是通过Hashcat结合用户身份情况,我们对密码进行暴力猜解……

图文讲解

在这段视频中,我将破解迈克尔在他的Windows电脑上的密码,我将向你展示如何破解。

这将涉及抓取他的密码哈希值,并用Kali Linux的工具来破解它。

所以我们要等他去洗手间。他通常会让他的电脑不上锁,这真的很糟糕,不要这样做。所以我们要等待和观察,然后我们要冲进那里。好的,他去了。他要去洗手间。

好的,这是我们的机会。来吧,来吧,来吧。我们走吧。哦,等等,我忘了带咖啡。好吧,好吧。现在我们可以黑了。几乎打翻了。

等等,什么?现在,免责声明。我将向你展示的是一个真正的黑客技术,只应在道德上使用,意味着你有明确的许可,你遵循所有的规则。而在这种情况下,我是迈克尔的老板,所以我制定了规则。所以现在,我确实可以完全访问迈克尔的桌面,但只是暂时的。

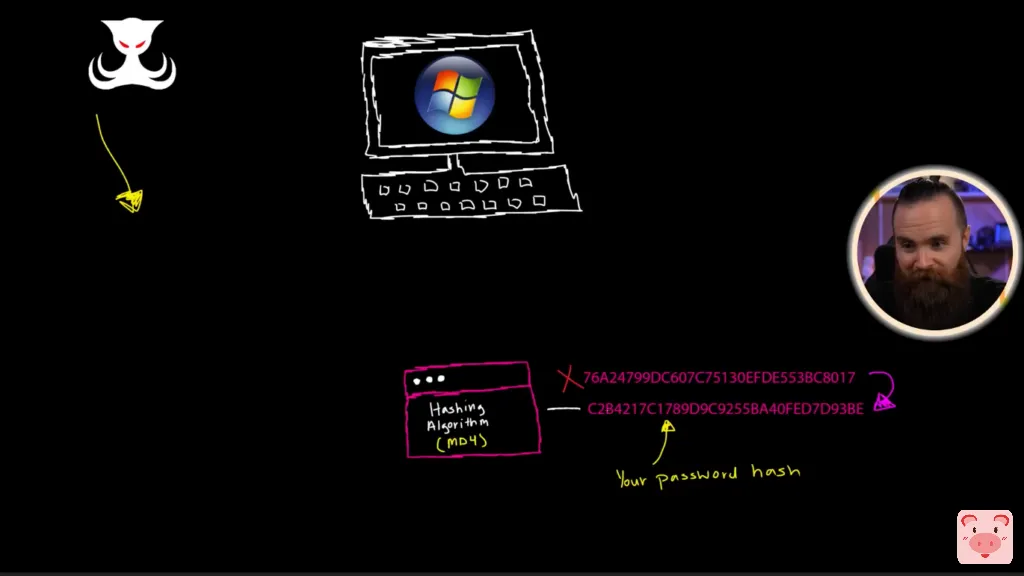

如果我想永远拥有它,我需要找到他的密码。但有一个问题,虽然,Windows并不只是将他的密码纯文本存储在系统上。它是存储在一个哈希值里面。像大多数现代系统和应用程序一样,当你设置一个密码时,他们不会像你看到的这样存储该密码。不,他们不这样做。他们采取它,他们把它通过一个散列算法。而在微软的案例中,它是MD4散列算法。因此,他们对它进行哈希运算,使它看起来像这样的东西。这就是他们作为你的密码存储的东西。这不是你的密码。这是一个哈希版本的密码。

当你试图登录时,他们通过他们的小计算算法把它放回去,他们的哈希值。

如果它吐出的哈希值与他们存储的哈希值相同,你就进入了。

我们想要那个哈希值。我们需要它。虽然它不会立即告诉我们他的密码,但它会。我们将破解它。稍后,我将向你展示我们如何利用哈希值本身来做一些相当可怕的事情。这有点疯狂。现在要得到他的哈希值,它是在他的系统的注册表中找到的。它在两个地方。让我们真正快速地得到它。我将去我的搜索栏,搜索regedit。

它就在那里。

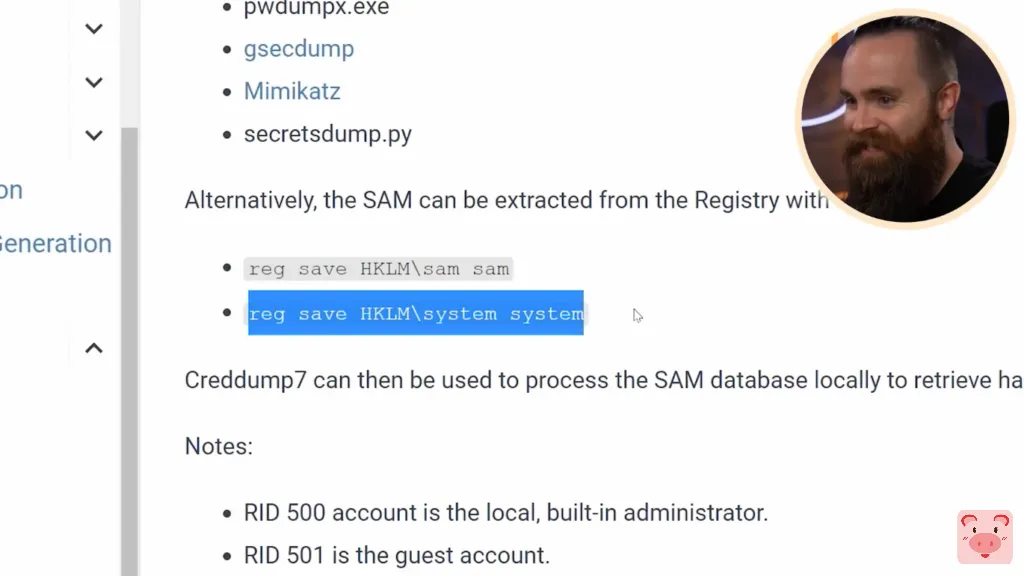

注意我得到了一个UAC提示。我必须是管理员。好消息是迈克尔是个管理员。这里我们要看的是HKEY_LOCAL_MACHINE,我们要的是SAM和SYSTEM键。现在我可以在这里导出它们,但我们没有时间了。我们必须抓紧时间。所以我们要通过命令行来做。我将以管理员身份启动我的终端。用一个命令,我就可以抓住它们。他们将是reg save HKLM\sam然后我将指定保存它的位置。我就把它放在这里。sam.save得到了。SYSTEM也是如此。我们将抓住系统。把它保存到system.save。而我们得到了它。

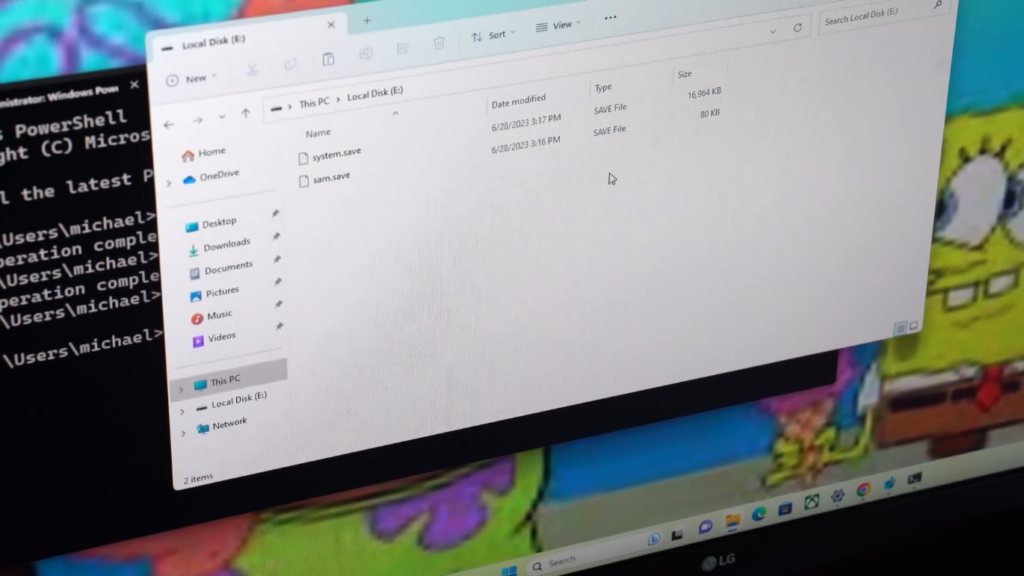

等等,是他吗?好的。我得快点。他随时都可能回来。但我必须告诉你,你如何能用Dashlane保护自己不受坏密码的影响。Dashlane是我选择的密码管理器,也是这个视频的赞助商。现在,我真的希望迈克尔一直在使用Dashlane为他的Windows密码。实际上,我希望他已经使用了它。这将使我更难去破解它。现在我喜欢Dashlane,因为他们可以非常容易地为你的所有服务创建复杂的、难以破解的密码,而且他们会告诉你,如果它不是一个好的密码。而且他们会确保你对所有事情都有一个独特的密码。这可能是人们被黑的主要原因。我真的很好奇迈克尔的密码是什么。我们要去找出来。现在,说实话,我应该已经知道迈克尔是否在使用好的密码了因为我强迫我所有的员工使用Dashlane,因为我的生意就是用它。我可以看看他们的密码分数,确保他们是健康的,并确保他们的密码没有在暗网中被泄露。所以,请看看吧。链接如下。Dashlane.com/NetworkChuck50。或者你可以使用代码NetworkChuck50,你会得到50%的折扣。不要像迈克尔。别被黑了。好的,他很快就回来了。好吧,让我们开始吧。现在我所要做的就是把这个放在闪存盘上,我只是没有意识到我没有。我马上回来。我们走吧。闪存盘在哪里?废话,废话,废话,废话,废话,废话。有一个。冲,冲,冲,冲,冲好的。好了。好的,我将打开我的搜索器。就在这里。复制这两个文件。把它们保存到我们的闪存盘,我们的外部硬盘,我们就可以开始了。

好的,我想我听到他来了。

他甚至不知道。真是个傻瓜。好吧,我已经得到了他们。我去把它们插上。我的电脑在我的服务器室里。就在那里。它们就在那里。sam.save, system.save。我要把这些东西,复制,然后把它们粘贴在我的桌面上。

哎呀,它们在那里。

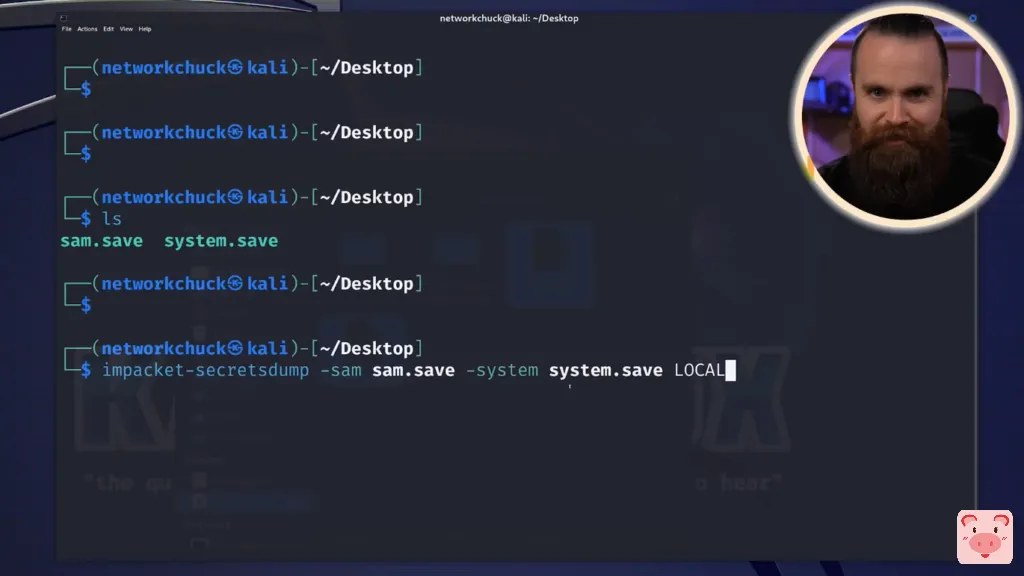

我将在终端中跳转到我的桌面。cd Desktop这是我的两个文件。

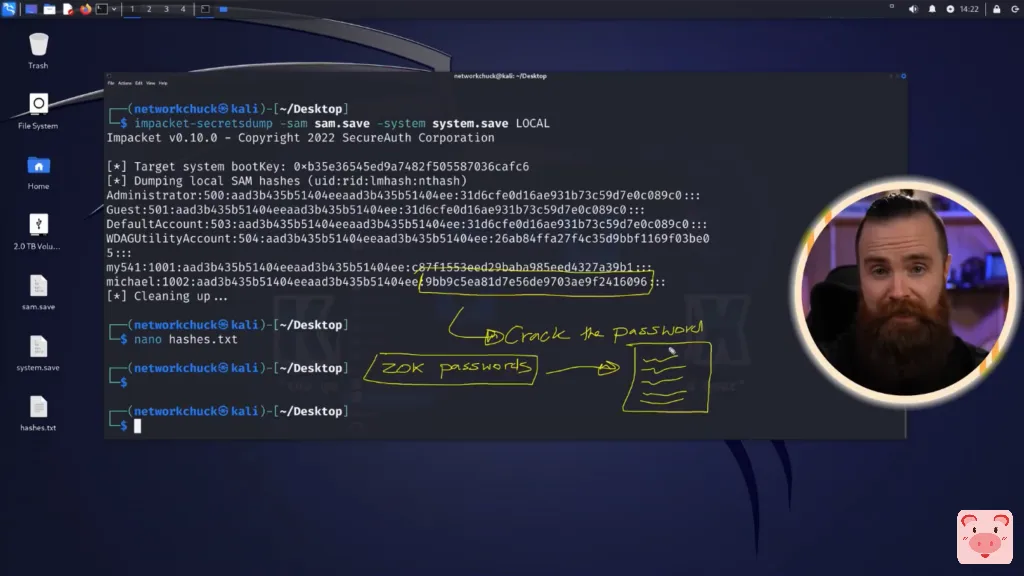

现在,为了从这些文件中获取哈希值,我们将使用一个叫做impacket-secretsdump的工具。这是个奇怪的名字。

它是内置在Kali中的。让我们试试吧。如果你需要安装它,当然,sudo apt。让我们搜索一下impacket。你可以很容易地找到它。

下面是命令。impacket-secretsdump我们将输入一个-sam,这是Windows实际存储这些NTLM哈希值的地方。NTLM是他们的NetLogon管理器。它负责管理密码的事情。我们将指定我们的文件,sam.save。然后我们将输入-system并指定我们的system.save。并且输入LOCAL,因为我们在这里解析本地文件。

然后我们来试试。你看到这些了吗?这里有很多。

让我把它们变得更容易读懂。我们有哈希值,顺便说一下。我们得到了管理员的哈希值。而迈克尔就在那里。哈希实际上就在这里。这就是我们需要的,我们有了它。

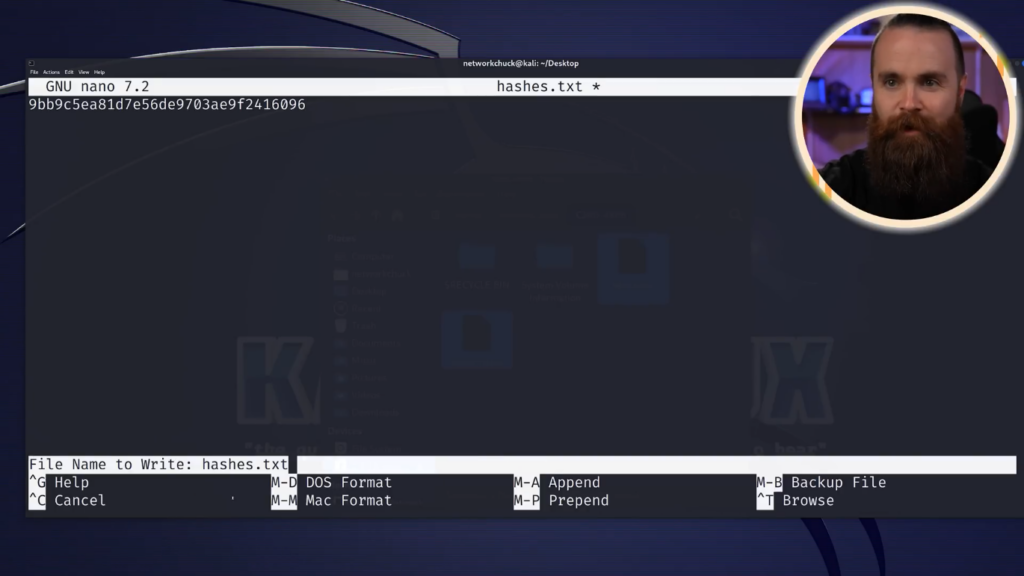

所以我要抓住这个并保存它。创建一个名为hash.txt的文件,将其粘贴在那里。CTRL X Y,回车来保存。

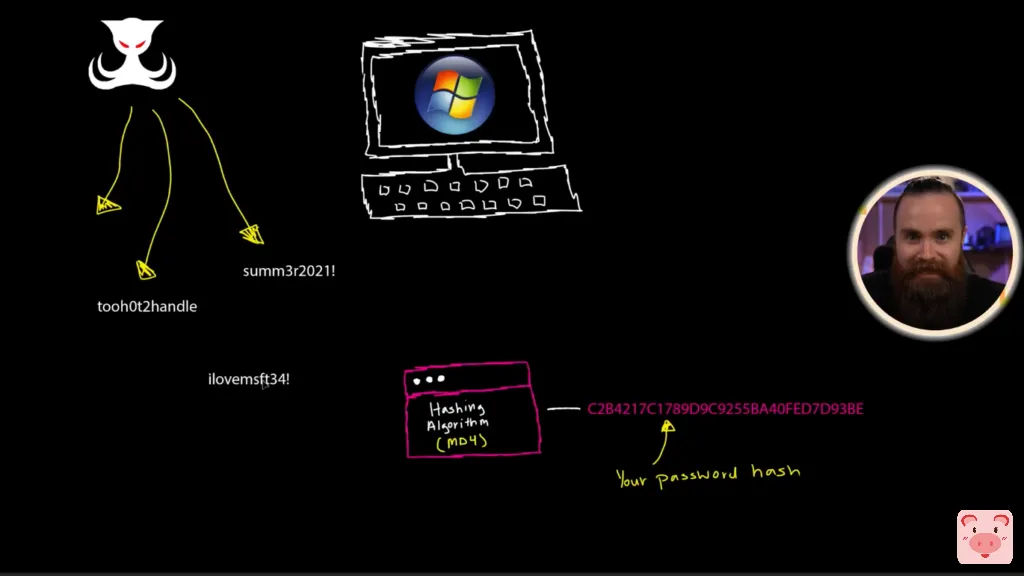

我们得到了它。现在,在这一点上,我们有哈希值,我们需要破解密码。而如果你看过我的密码破解视频,如果你还没有,去看看吧。我详细介绍了很多密码破解的内容。这就是通常的情况。你有一个密码散列,现在我们要猜测它的密码可能在哪里。现在,如果你记得我们前面的例子,我们有点像微软,Windows电脑。我们所拥有的只是哈希值。而不是等待用户把密码输入然后去,是的,就是这样。我们要尝试一堆密码,比如说很多、并尝试和猜测密码是什么。

庆幸的是,我们有工具可以实现自动化。而且他们将能够告诉我们什么是正确的密码。但是,我们必须做几件事来使它发挥作用。首先,我们需要一个密码列表,这可能是迈克尔的密码。当我说一个列表,我的意思是像数千,可能是20,000个密码。我们如何做到这一点?有一个工具可以做到。我马上就给你看。但是,我们在这里做的,得到一个密码列表,并用一个工具来尝试它们,这被称为字典攻击。这就是大多数密码破解者,黑客使用的方法。

所以,当你听到一个数据泄露,人们的电子邮件和密码被泄露时,它通常是一个电子邮件地址和一个密码散列。而这些黑客会像我现在做的一样,得到一堆知名的密码或随机生成的密码,然后就开始动手了,自动进行。让我们快速尝试一下。现在来生成我们的密码列表,我们将使用一个叫做 "cupp "的工具,,这真的非常非常有趣。看看吧。让我们看看我是否安装了它。没有。我想安装它吗?当然,是的。酷,这很容易。

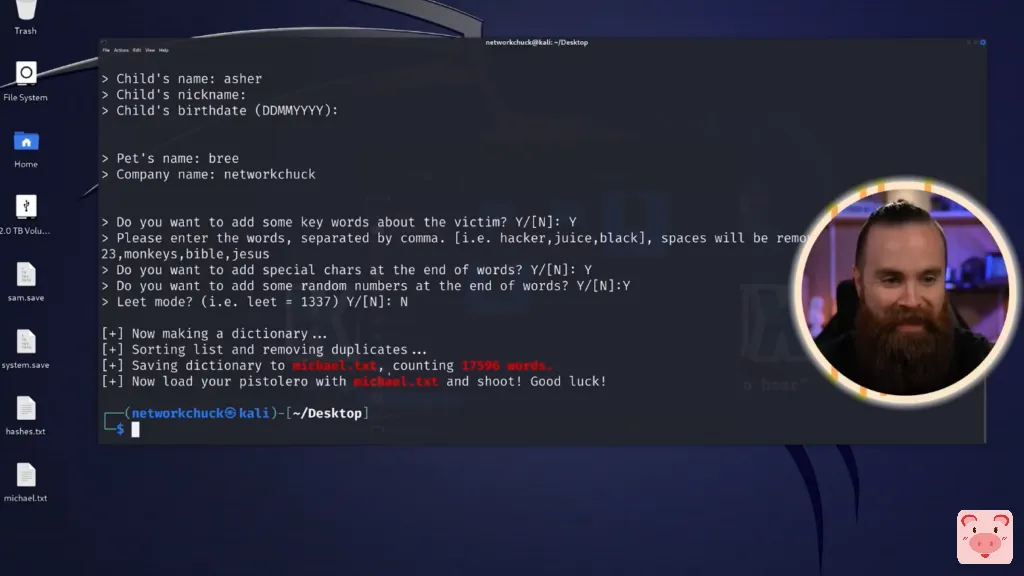

所以我们要做的是在这里键入cupp-i,表示互动模式。

这将做的是问我们关于目标的问题,姓名、日期、出生日期、重要他人、爱好、关键字。它将使用这些信息来生成一个随机的密码列表。嗯,不是那么随机。所以我们来试试。名,迈克尔。姓氏, Wall.绰号, MyCool.我们会输入他的生日,伙伴的名字,Amanda。熊猫,阿雪。宠物的名字,Bree。公司名称, Network Chuck.用完了一些关键词?

当然,让我们做甲虫。他喜欢甲壳虫乐队。2023年夏天。猴子,圣经,耶稣。好的,我想我们很好。特殊字符,当然。是的,我们就这么做吧。Leet模式,不知道那是什么。我选择不开启。好的,你看到了吗?

那是如此之快。它刚刚生成了17000字,并把它放在一个叫Michael.txt的文件里。我们来快速查看一下它的内容。

cat michael.txt。看看这一切。

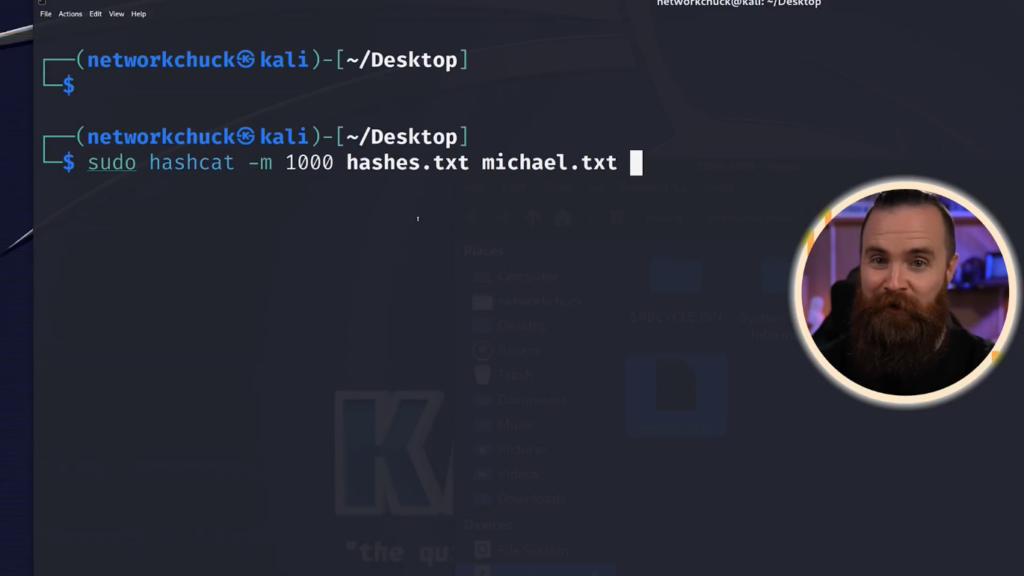

可能的密码,他可能有。所以现在让我们看看他是否有这个密码。为此,我们要使用一个非常流行的破解工具,密码破解工具叫Hashcat。我在我的密码黑客视频中更深入地了解如何使用这个。所以我们将启动一个命令。我们将做一个sudo hashcat。我们将做一个-m来指定我们的哈希类型。我们正在做ntlm。所以它将是1000。这也是Windows使用的。我是通过阅读man page知道的。然后我们要指定我们的哈希值。我们创建了一个名为hash.txt的哈希文件里面有Michael的哈希值。然后最后是我们的字典,我们的词表。michael.txt。让我们看看这是如何运作的。准备好了,开始17000个密码。

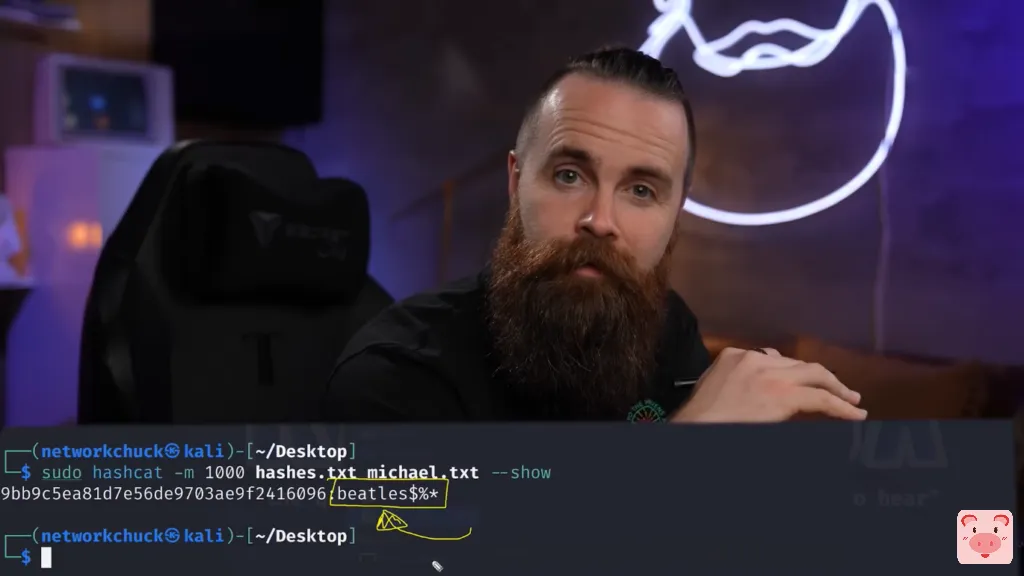

让我们试试吧。好了,我们走吧。状态已破解。

让我们做同样的命令。我们将做一个--show。并且它应该为我们输出哈希值和数据库中的密码。好的,就是这个。这应该是他的密码。

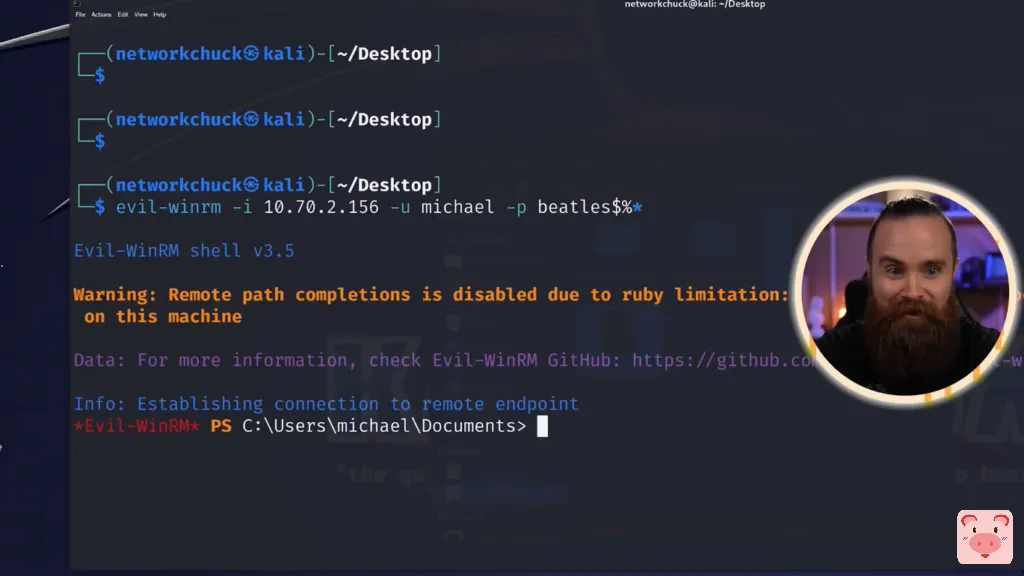

所以我们有他的哈希值。我们有他的密码。现在,我们该怎么做?我们黑掉他。我们进去了。我们可以使用像evil-winrm这样的工具,这和它听起来一样有趣。我们会做一个破折号i,指定他的IP地址。现在我碰巧知道这个因为他就在我的办公室里,对吗?而且我在他的电脑前做IP配置时,就可以想出这个办法。所以这是他的IP地址。做用户名,michael -p。我把我们找到的那个密码放进去。然后让我们看看会发生什么。shell就在那里。

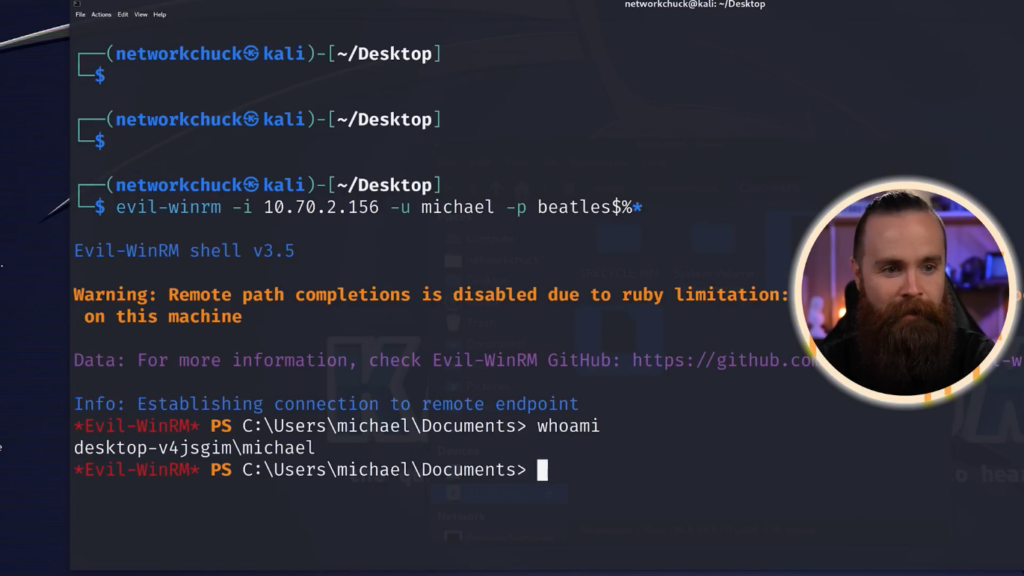

输入whoami

我是迈克尔。

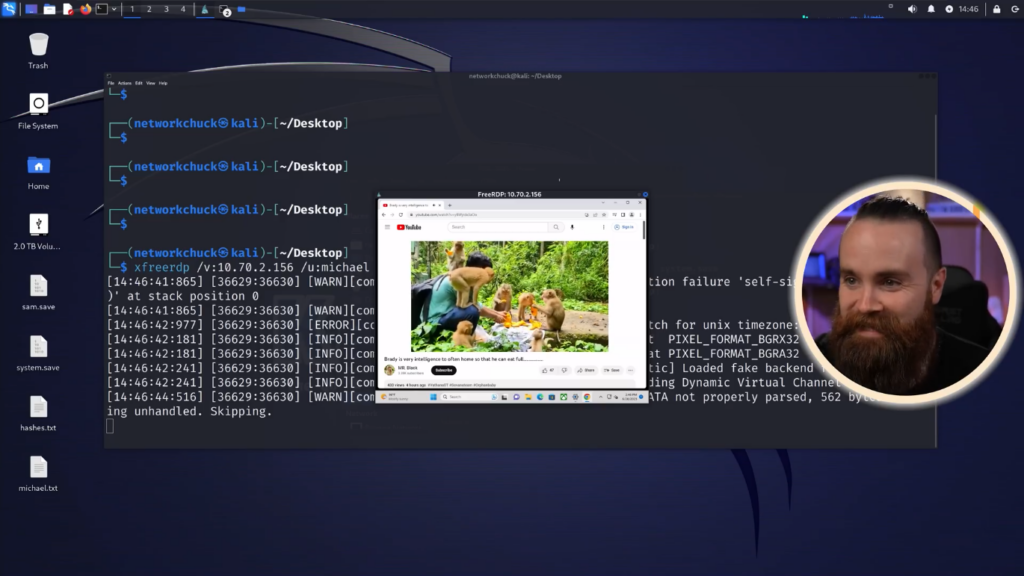

我现在就在他的电脑里。没错,这是他的IP地址。那是一台Windows机器。很疯狂,对吗?我们可以做得更好。让我从那里退出来。我们可以用一个工具xfreerdp进行RDP。输入/v: 电脑。/u: 用户名。密码。这应该就是我所需要的了。让我们试试吧。

似乎是在工作。搞什么鬼?

抓住他了。

不过这多酷啊?现在,让我给你看看更疯狂的东西。我们破解了密码。而我恰好认识迈克尔。所以我可以生成那个列表,而且,你知道,有一个相当好的密码列表,但我们不需要它。看看吧。我们之前的同一个命令,evil-winrm我们可以输入-h让我打开一个新的终端,快速地抓取它。我们会抓住那个哈希值。哦,等等,这不是它。这是个大写的H。你看到了吗?我是用哈希值登录的,连密码都没有。这有点疯狂,对吗?

这叫做传递哈希值(pass the hash)。我们可以用RDP做同样的事情。与之前的命令相同,但不是/p,我们将做一个pth用于传递哈希值。把哈希值粘贴在那里。

这里有一只苍蝇。离开这里,苍蝇。但是看,它成功了。这有多神奇?

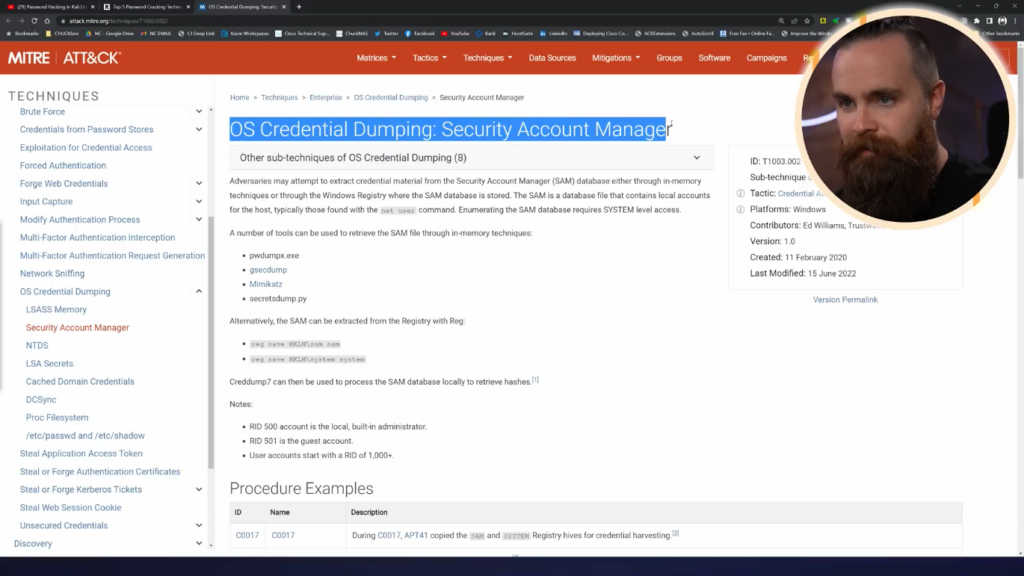

哦,我失去了它。再试试吧。我们回来了。他现在肯定吓坏了。所以,我刚才向你展示的是,你如何从Windows电脑上获得一个哈希值,并从哈希值中找出密码,或只是使用哈希值本身来获得对一堆东西的访问。这有点疯狂。它很强大。这真的很有趣。但现在我们来谈谈防护方面的问题。让我们来谈谈缓解问题。这对安全人员来说其实是个好消息,因为我在这里使用的方法已经在MITRE框架中得到了很好的记录。用安全账户管理器进行操作系统凭证转储。

抱歉,这只苍蝇快把我逼疯了。你会注意到,嘿,我们正在转储他们所提到的相同的密钥。

所以它是有记录的。而且他们甚至说我们可能使用的工具。secretsdump.py?

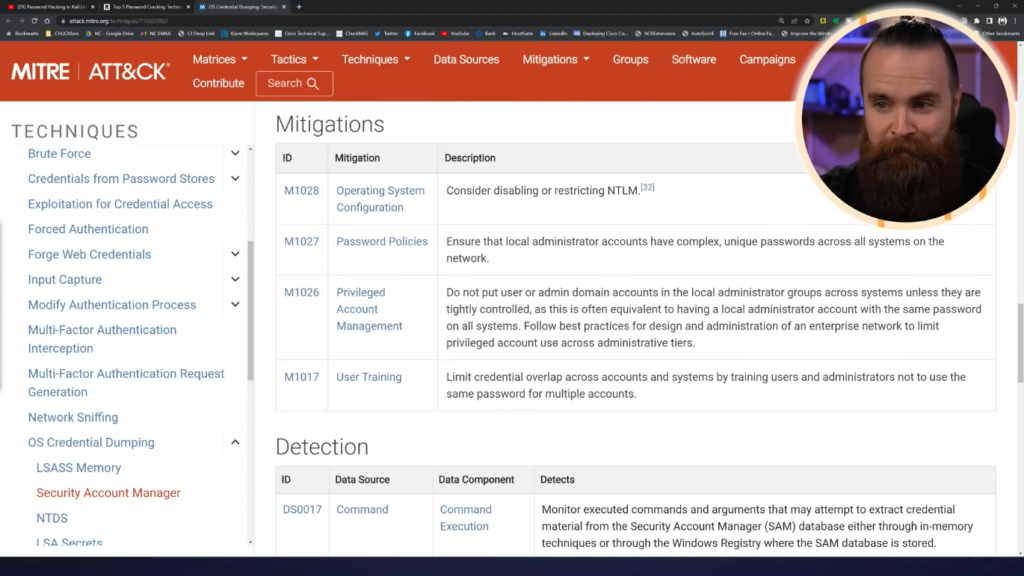

什么?但最酷的是他们确实提供了缓解措施,在NTLM中禁用或限制,放入密码策略,用户培训。

而且他们也给你检测东西。就像你实际上是在检测人们对他们的注册表键做了什么事情。所以这是个好消息。也是完全公开的,我们不得不对迈克尔的电脑做一些事情来使其工作。禁用某些安全功能,使我们无法做事。现在,我们确实得到了哈希值。没有问题。我们不需要为此做任何事情。但为了让我做winRM的命令,给我一个shell,我不得不禁用他的防火墙,即Windows防火墙,以便我进行RDP。同样的事情,防火墙。我还必须启用远程桌面,并将迈克尔加入允许访问远程桌面的用户中。我还不得不在注册表中禁用一个叫做禁用受限管理员的设置、这是在Windows 8中的一个缺陷,他们必须修复。所以我们确实需要做一些事情来使其发挥作用。所以,如果你尝试自己做这个,你会喜欢,我会在下面提供一些信息,告诉你如何在自己的小实验室中实现这个过程。这是相当有趣的。但只要知道Windows的默认安全态势。这是相当不错的。现在,这并不意味着我在这里做的事情不能由一个相当好的黑客做或用户可能只是有一个计算机,是广泛的开放。所以我希望在这个视频中,你看到了另一个窗口,进入Windows我们是多么脆弱,但也是多么安全。而且,我想解决一些问题因为在我的密码破解视频中,你知道,我谈到了,哦,我们可以我们可以破解哈希值。但我得到的头号问题是,你如何获得这些哈希值?嗯,在这个视频中,我向你展示了你如何获得这些哈希值,至少是一个潜在的方法。顺便说一下,我只是触及了你在这里可以做的事情的表面。

这是一个非常基本的例子,一个基本的演示。这里面有一个完整的大世界。这就是我要说的了。我们下期再见。