【渗透工具系列】WordPress博客安全检测 | WPScan工具

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

视频讲解

大家好,欢迎回到 黑客工具 的另一集!今天我们将一起探讨 WPScan,揭开 WordPress 网站的安全之谜。你可知,WordPress 占据了互联网的巨大份额,但并非所有这些网站都安全无虞。作为一个漏洞赏金专家,了解如何评估 WordPress 网站的安全至关重要。

让我们一起探究 WPScan 的神奇之处。这款工具可以扫描插件、主题、WordPress 版本,甚至还能进行用户名枚举、密码暴力破解、检查数据库转储的配置文件、寻找暴露的错误日志等。通过与庞大的数据库进行对照,WPScan 能够发现潜在的漏洞和安全隐患。

在本期视频中,我们将一起深入探索 WPScan 的实际操作。首先,我们需要一个 WordPress 实例。我们以 Intigriti 的博客为例,运行 WPScan 并提供 URL。在扫描过程中,可能会遇到防火墙等问题,但不用担心,我们可以尝试使用随机的用户代理来解决问题。

接下来,我们将分析 WPScan 的输出结果,了解服务器、头文件、插件及主题等信息。此外,我们还可以通过 WPScan 的帮助页面了解更多高级功能,例如枚举、暴力破解等。总之,WPScan 是一款强大的黑客工具,值得你花时间去探索。

相关文档

安装

前提条件

-(可选但强烈建议:[RVM](https://rvm.io/rvm/install))

- Ruby> = 2.5-推荐:最新

- Ruby 2.5.0到2.5.3可能会在某些系统中导致“未定义的符号:rmpd_util_str_to_d”错误,请参见[#1283](https://github.com/wpscanteam/wpscan/issues/1283)

- Curl> = 7.72-推荐:最新

- 7.29会出现段错误

- <7.72在某些情况下可能会导致“HTTP / 2 framing layer中的流错误”

- RubyGems-推荐:最新

- 根据您的操作系统,Nokogiri可能需要通过软件包管理器安装软件包,请参见[https://nokogiri.org/tutorials/installing_nokogiri.html](https://nokogiri.org/tutorials/installing_nokogiri.html)

在渗透测试发行版中

在使用渗透测试分发(例如Kali Linux)时,建议通过软件包管理器安装/更新wpscan(如果可用)。

在macOSX中通过Homebrew

brew install wpscanteam/tap/wpscan

来自RubyGems

gem install wpscan如果由于Apple的系统完整性保护(SIP)引发了“ Gem :: FilePermissionError”,则需要安装RVM并重新安装wpscan,或者运行“ sudo gem install -n / usr / local / bin wpscan”(请参见#1286)

更新

您可以使用“ wpscan --update”更新本地数据库

更新WPScan本身是通过“ gem update wpscan”或软件包管理器(这对于诸如Kali Linux的发行版非常重要:“ apt-get update && apt-get upgrade”)进行的,具体取决于WPScan是如何(预)安装的

Docker

使用“ docker pull wpscanteam / wpscan”拉取存储库

枚举用户名

docker run -it --rm wpscanteam/wpscan --url https://target.tld/ --enumerate u枚举用户名范围

docker run -it --rm wpscanteam/wpscan --url https://target.tld/ --enumerate u1-100**将u1-100替换为您选择的范围。

用法

完整的用户文档可以在此处找到; [https://github.com/wpscanteam/wpscan/wiki/WPScan-User-Documentation](https://github.com/wpscanteam/wpscan/wiki/WPScan-User-Documentation)

wpscan --url blog.tld这将使用默认选项扫描博客,速度和准确性之间有很好的折衷。例如,将被动检查插件,但使用混合检测模式(被动+积极)检查其版本。还将检查潜在的配置备份文件以及其他有趣的发现。

如果需要更隐蔽的方法,则可以使用wpscan --stealthy --url blog.tld。因此,在使用“ --enumerate”选项时,请勿忘记相应地设置“ --plugins-detection”,因为其默认值为“被动”。

有关更多选项,请打开终端并键入“ wpscan --help”(如果从源代码构建了wpscan,则应在git存储库之外键入该命令)

DB位于〜/ .wpscan / db

可选:WordPress漏洞数据库API

WPScan CLI工具使用[WordPress漏洞数据库API](https://wpscan.com/api)实时检索WordPress漏洞数据。为了使WPScan检索漏洞数据,必须通过“ --api-token”选项或通过配置文件提供API令牌,如下所示:

wpscan --url blog.tld --api-token YOUR_TOKEN或者在〜/ .wpscan / config.yml中添加:

api_token: YOUR_TOKEN有关API令牌的更多信息,请访问https://wpscan.com/api。

图文讲解

大家好,欢迎回到黑客工具的另一集。本周我们将关注WPScan,因为你的WordPress并不像你认为的那样安全,译制WordPress是巨大的,它无处不在。有些人甚至估计超过30%的公共互联网是建立在WordPress之上的,这真是太疯狂了。而这些网站都是安全的吗?不,并不是所有的都是安全的。所以,作为一个漏洞赏金专家,知道如何评估WordPress网站的安全是非常重要的。 默认情况下,你的WordPress,如果它是最新的,它很可能是安全的。除非你有一些零日在里面,否则它将是安全的。然而,在WordPress中已经发现了很多漏洞。所以,如果网站使用的是一个过时的版本,那么这可能会带来一些安全问题。然而,在WordPress中,你可以使用插件和主题,而这些可能是由外部或第三方开发者开发的,他们可能没有考虑到安全问题。现在,WordPress扫描是一个工具,它将扫描所有这些插件,它将扫描WordPress的版本和所有这些主题,然后它将对照一个巨大的数据库来检查发现的漏洞和插件及主题,它将说,好的,这个有漏洞或这个没有。所以这就是WordPress扫描的主要作用。然而,它可以做更多的事情。所以就像我说的,它可以扫描插件、主题、WordPress版本,但它也可以做用户名枚举,密码暴力破解,它可以搜索数据库转储的配置文件,它可以找到暴露的错误日志,媒体文件枚举等等。所以它可以做很多事情,现在我很想在运行这个工具时展示其中的一些东西。所以首先,我们显然需要一个WordPress实例,而且你知道Intigriti实际上在WordPress上运行它的博客。所以blog.Intigriti.com使用WordPress,事实上,如果我们看一下Wappalyzer插件,例如,我们也会看到它在使用WordPress。

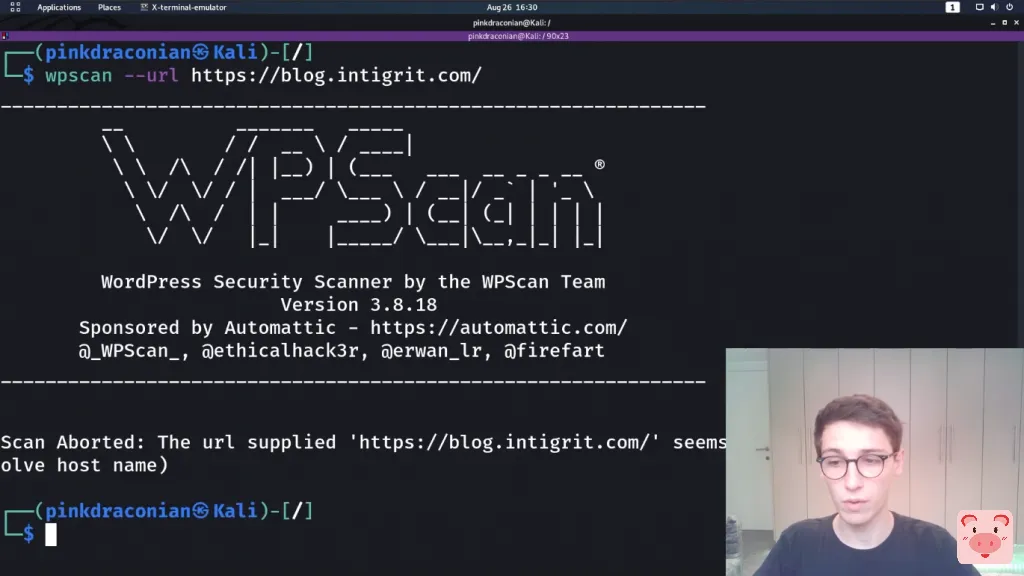

酷。说到这里,让我们到命令行去。让我们使用wpscan --url并提供URL。所以它是https://blog.Intigriti.com,运行时,我们看到扫描中止了,因为URL似乎是停机了。

然而,我们刚才看到它是向上的,所以这不是真的,但可能是因为我在URL中犯了一个小错误。 让我们再试一下。仍然是这种情况。

wpscan --url https://blog.intigriti.com

好的。现在,如果是一些防火墙让我们失望,或者一些防火墙说,嘿,不,那个用户代理,我们不允许,所以让我们做--random-user-agent。这样一来,它似乎就能正常工作了,这是为任何人提供的一个漏洞赏金提示。

wpscan --url https://blog.intigriti.com/ --random-user-agent

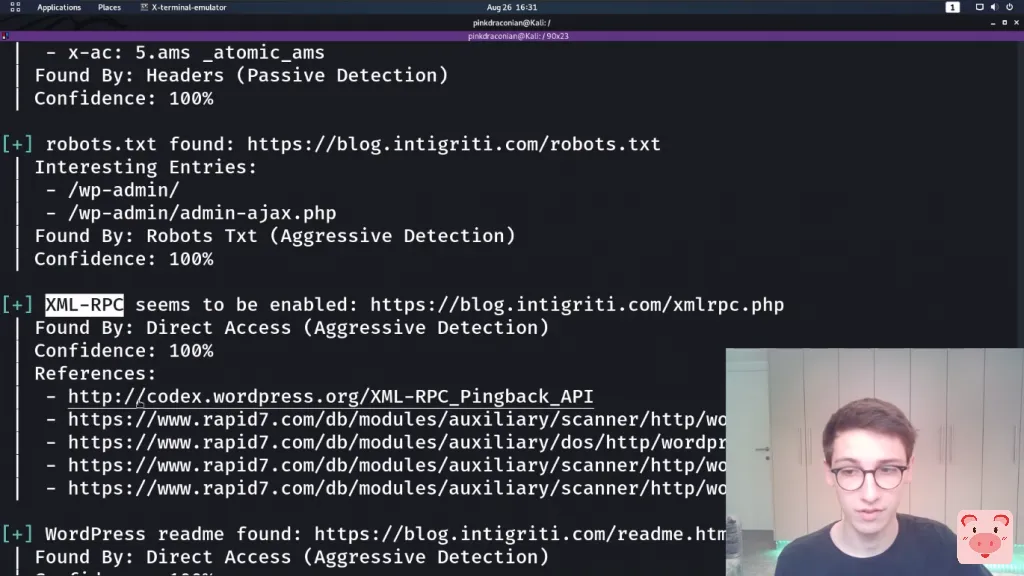

如果你的自动化工具不工作,尝试使用一个随机的用户代理,然后也许它将工作。而即时,我们在这里得到了很多的输出。所以我们来介绍一下这些输出。首先,它将向我们展示一些有趣的头文件。所以服务器是nginx,然后我们有这个奇怪的x-hacker头,等等。所以这很有趣。它发现了一个robots.txt,其中包含wp-admin,这里相当正常,xmlrpc似乎被启用了,如果你想阅读更多关于这个的内容,它有一些参考资料。

它找到了WordPress的readme,然后是网站的一些东西,wp-cron似乎被启用了,现在我们进入更有趣的东西。例如,WordPress 5.8版本被识别出来,这是最新的版本,我相信是在7月20日发布的。

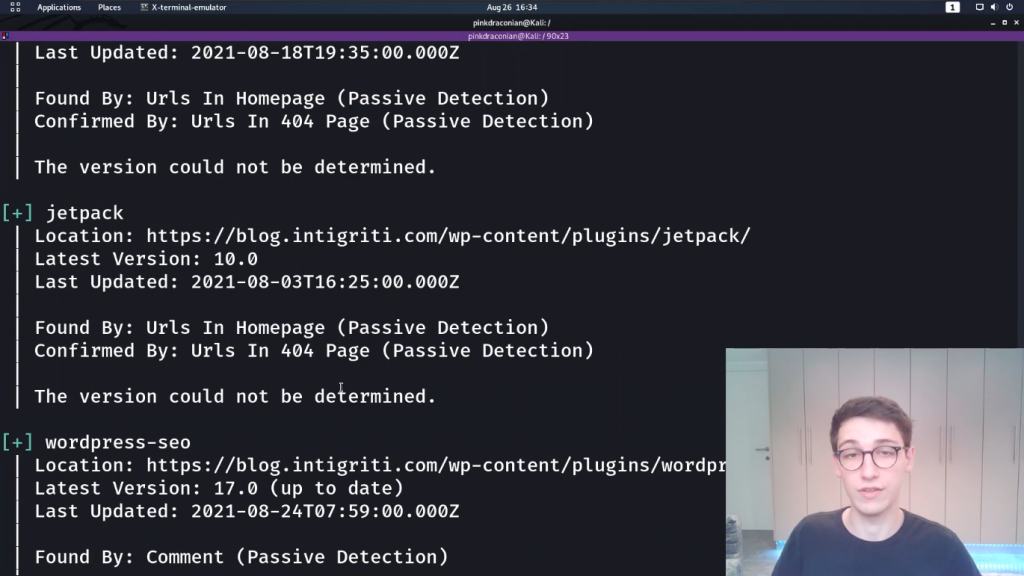

然后是正在使用的WordPress主题,它是Intigriti团队,所以它是一个定制的Intigriti团队,关于团队的一些信息,版本等等。现在它开始列举所有正在使用的插件。例如,Coblocks插件,它说,好的,这是我发现它的地方。最新的版本是2.16.0,正在使用的版本无法确定。

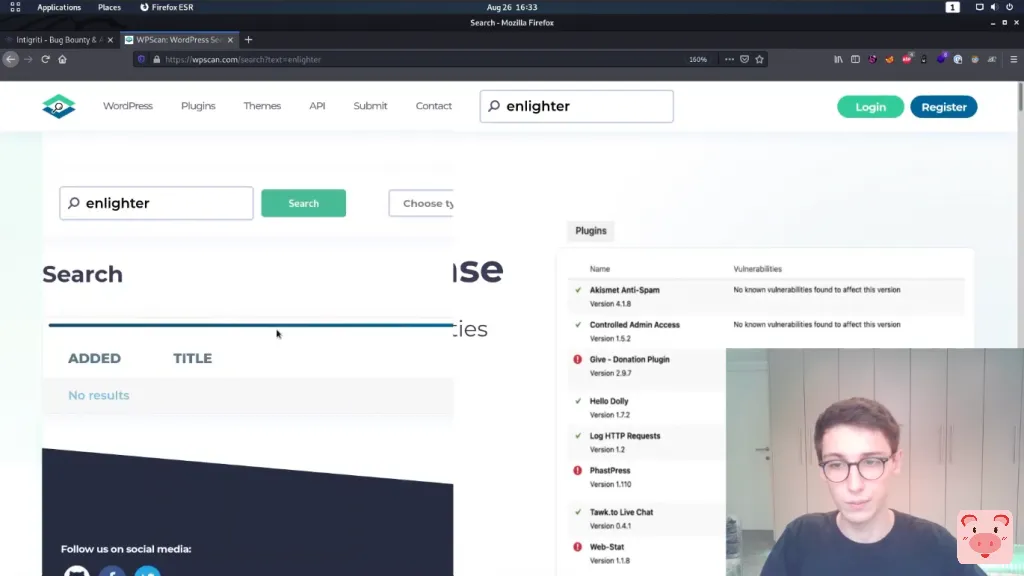

Cookie-notice在那里也是一样的情况。这里有Enlighter插件,它说,嗯,这个版本已经过时了。

最新的版本是4.4.2,我们发现了3.7版本,这很有趣,这是肯定要检查的东西。然后我们还有一些插件,似乎是最新的。它没有找到任何配置备份,现在我们在这里看到两个警告,因为我们没有提供API令牌。

你可以提供一个API令牌,这将做的是,将去检查与数据库的脆弱插件,以找出是否有一个漏洞为某个版本。 然而,你每天只能免费提出一定数量的请求,所以我主要喜欢手动操作。让我们来试试吧。让我们看看这个Enlighter的,可能会很有趣。它是否有任何漏洞?我们可以去wpscan.com,然后我们可以直接搜索,我们会看到没有任何结果返回好的,所以这里面可能没有任何公开的漏洞。

然而,如果我们要,

例如,搜索Jetpack,那么我们可以看到,

嘿,可能有一个版本低于9.8。

我们使用的是什么版本?这无法确定,所以可能值得检查一下这个WordPress页面是否有这个漏洞。

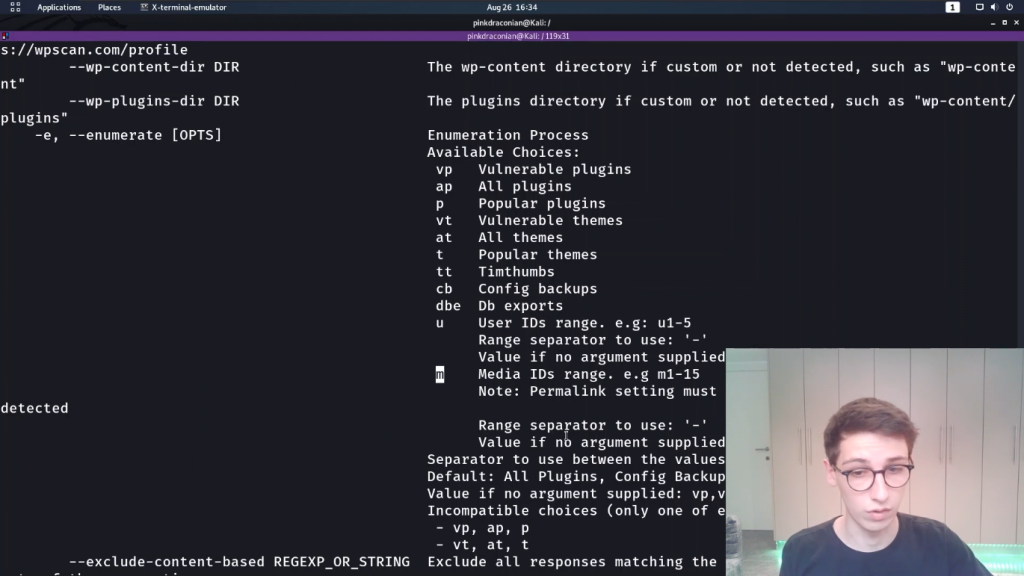

这主要是指你可以简单地使用WordPress扫描。然而,还有更多的事情你可以做,我将展示帮助页面。这些扫描需要更长的时间来运行,所以这就是为什么我没有在这里运行它们。但是对于枚举,你可以做很多枚举。例如,我们现在所做的只是所有的插件扫描,但你也可以,例如,寻找TimThumbs,这是一个在过去被广泛使用的PHP页面,有漏洞。你可以检查用户,所以我们可以扫描ID范围,你可以扫描媒体,所以已经上传的内容,你可以尝试蛮力,数据库导出等等,所以你可以使用"-e选项来设置所有这些。

但你也可以,当然,做一个暴力破解,所以使用--usernames和--passwords,你可以通过这种方式做一个暴力破解。所以,这个工具还有很多东西需要花一点时间,所以这就是为什么我们没有在这个视频中展示它,但我强烈建议你玩一玩它,抓到一些WordPress页面,看看你能找到什么。这就是这个视频的内容。

我希望你喜欢它。如果你喜欢,请随时在下面订阅和喜欢。

像往常一样,如果你有任何想在下一个视频中看到的工具,然后在下面的评论中评论他们,我们会回复你,并可能会介绍那个工具。再次,我希望你喜欢,我希望在下一次见到你。