【渗透工具系列】端点扫描神器Meg

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

data-postsbox="{"id":26486,"title":"【渗透工具系列】Burpsuite扩展插件Turbo Intruder","author":"FancyPig","author_id":1,"cover_image":"https://static.pigsec.cn/wp-content/uploads/2022/11/20221112101541192.png","cover_video":"","views":5018,"comment_count":11,"category":"software","is_forum_post":false}">{"id":26486,"title":"【渗透工具系列】Burpsuite扩展插件Turbo Intruder","author":"FancyPig","author_id":1,"cover_image":"https://static.pigsec.cn/wp-content/uploads/2022/11/20221112101541192.png","cover_video":"","views":5018,"comment_count":11,"category":"software","is_forum_post":false}

视频讲解

本期视频我们将给大家介绍一个端点扫描的工具,你可能会问为什么不使用FFUF、Gobuster这些呢?他们扫描速度那么快,还不够吗?这也正是问题所在,如果你的扫描非常快,很多站点承受不了这么大的负载很有可能会中断服务,因此有一个作者就想到了一个奇妙的思路,那就是一秒钟同时扫描100个不同的站点,这样既可以保证扫描速度,又可以保证站点不被扫挂,也就是今天我们要介绍的神器Meg

图文教程

安装教程

使用Go直接安装

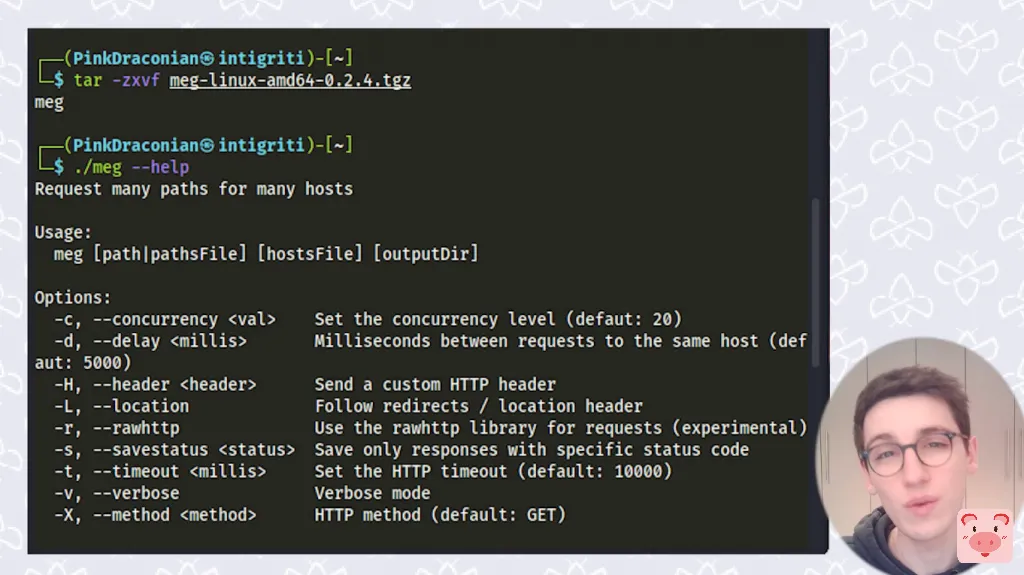

go install github.com/tomnomnom/meg@latest当然你也可以使用视频中的方式进行安装,首先下载release包

https://github.com/tomnomnom/meg/releases/tag/v0.3.0

然后解压缩,使用./meg也可以运行

使用教程

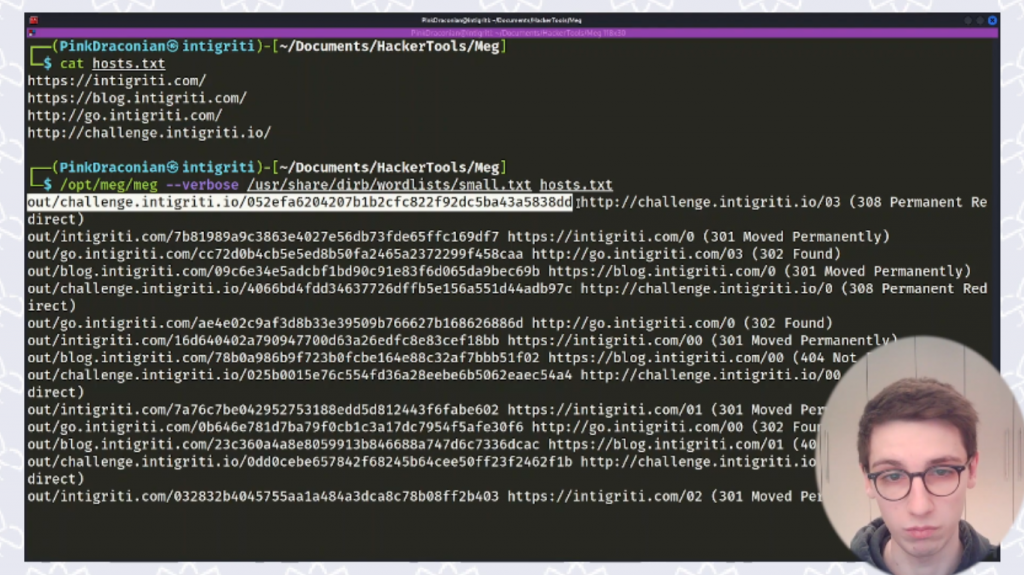

我们首先要建一个文件存储我们要扫描的目标站点,如hosts.txt

然后使用字典进行扫描

meg --verbose /usr/share/dirb/wordlists/small.txt hosts.txt如果你不是使用go安装的,则需要在解压的路径下使用./meg代替meg,即命令为

./meg --verbose /usr/share/dirb/wordlists/small.txt hosts.txt

我们如果想对部分URL进行分析,可以使用管道行命令,譬如我想搜索扫描结果中blog.intigriti.com域名的,则可以使用下面的命令

cat out/index | grep blog.intigriti.com

当然,我们如果想详细研究某一个URL,还可以直接查看完整的请求和响应包

参数说明

| 参数用法 | 含义 | 示例 |

|---|---|---|

| -c | 设置并发数 | -c 20 |

| -d | 设置延迟(单位:毫秒) | -d 5000 |

| -H | 设置请求头 | -H "Origin: https://www.pigsec.cn" |

| -r | 使用rawhttp库进行请求 | -r /%%0a0afoo:bar |

| -s | 只保存指定响应码的请求 | -s 200 |

| -v | 显示详细过程 | -v |

| -X | HTTP请求方法(默认GET) | -X HEAD |