HACKSUDO-THOR 靶场渗透练习

作者:叶良辰 | 发布时间: | 更新时间:

一.靶场环境搭建

靶机地址:https://www.vulnhub.com/entry/hacksudo-thor,733/ 虚拟机Virtualbox 直接导入 环境 HACKSUDO-THOR靶场 (172.16.1.35) Kali (192.168.1.215) 注:靶场与kali处于同一局域网二.信息收集

目标IP为172.16.1.35,直接使用nmap进行扫描 通过nmap扫描发现目标靶机开启了21、22、80端口,然后直接通过80端口直接访问80端口的web网页服务。

通过nmap扫描发现目标靶机开启了21、22、80端口,然后直接通过80端口直接访问80端口的web网页服务。

在页面上浏览了一番,没什么发现,直接使用dirsearch遍历一波目录。

在页面上浏览了一番,没什么发现,直接使用dirsearch遍历一波目录。

访问admin_login.php发现后台管理登录点

访问admin_login.php发现后台管理登录点

个人是爆破得到账号密码为admin/password123。(其实通过遍历的目录/README.md也能发现账号密码)

个人是爆破得到账号密码为admin/password123。(其实通过遍历的目录/README.md也能发现账号密码)

通过浏览管理页面,经测试发现多处存储型xss(打开主页即可弹出,并不能拿shell)。

通过浏览管理页面,经测试发现多处存储型xss(打开主页即可弹出,并不能拿shell)。

继续浏览该后台管理页面,经过测试发现两处sql注入点。

第一个点172.16.1.35/manage_customers.php

继续浏览该后台管理页面,经过测试发现两处sql注入点。

第一个点172.16.1.35/manage_customers.php

第二个点172.16.1.35/transactions.php?cust_id=2

第二个点172.16.1.35/transactions.php?cust_id=2

测试os-shell失败,测试sql-shell成功拿到普通sql用户的shell,然后捣鼓了一阵,没有得到任何进展。只能放弃这个点。

测试os-shell失败,测试sql-shell成功拿到普通sql用户的shell,然后捣鼓了一阵,没有得到任何进展。只能放弃这个点。

继续浏览通过遍历过的目录看到有个cgi-bin目录

继续浏览通过遍历过的目录看到有个cgi-bin目录

然后通过dirsearch再遍历cgi-bin这个目录发现一个shell.sh脚本

然后通过dirsearch再遍历cgi-bin这个目录发现一个shell.sh脚本

测试cgi的shellshock破壳漏洞对shell.sh是否有效

测试cgi的shellshock破壳漏洞对shell.sh是否有效

三.漏洞利用

直接上msfconsole找CVE-2014-6271尝试利用

直接成功获得3w权限

直接成功获得3w权限

四.权限提升

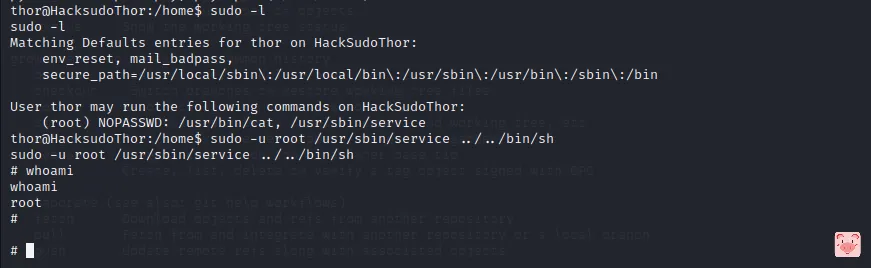

简单查看了一下内容,并尝试内核提权都失败了,过程就忽略了。。。 测试到sudo -l发现有sudo滥用提权(sudo滥用提权直接允许低权限用户使用sudo -l命令,查看显示用户已允许以root用户身份执行所有此二进制文件而无需密码。)

Sudo 提权查询网站https://gtfobins.github.io/

测试到sudo -l发现有sudo滥用提权(sudo滥用提权直接允许低权限用户使用sudo -l命令,查看显示用户已允许以root用户身份执行所有此二进制文件而无需密码。)

Sudo 提权查询网站https://gtfobins.github.io/